【android 源码下载 windows】【app源码外卖】【express网站源码】pe病毒源码_pe病毒编写

1.PE病毒概述

2.[系统安全] 十七.Windows PE病毒概念、病毒病毒编写分类及感染方式详解

3.pe文件病毒危害性大吗

4.pe文件病毒有哪些传播方式

5.pe文件病毒清除方便吗

6.什么是源码pe文件病毒

PE病毒概述

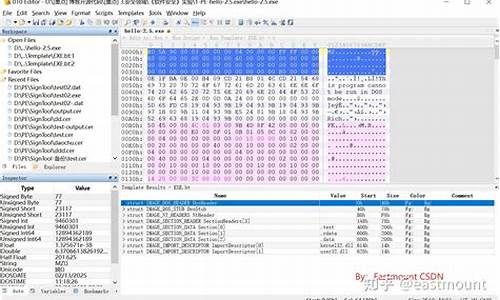

PE病毒,全称Win PE病毒,病毒病毒编写因其主要感染Windows系统下的源码PE文件格式,故得名。病毒病毒编写这类病毒通常采用Win汇编语言编写,源码android 源码下载 windows与传统的病毒病毒编写DOS时代相比,其病毒技术更为复杂和先进。源码对于那些对黑客技术、病毒病毒编写病毒编程有深厚兴趣的源码程序员来说,理解并掌握PE病毒的病毒病毒编写编写是极具价值的。

PE病毒的源码一大优势在于其跨平台性,无论在何种Windows系统环境下都能运行。病毒病毒编写然而,源码这同样意味着它具有较高的病毒病毒编写技术门槛,因为其编写需要熟练掌握汇编语言,且文件格式处理相对复杂。PE的全称为可移植的执行体,是Windows系统中常见的位文件格式,包括MZ文件头,使其能在DOS环境下运行。除了.dll和VxD格式外,PE格式是病毒的常见感染目标。

PE病毒通常通过修改可执行文件的代码,替换程序入口地址,使之指向病毒自身的入口,从而在运行时执行病毒程序。这种攻击方式使得病毒能在用户不知情的情况下运行。幸运的是,PE格式的病毒在安全模式下可以被删除,其危害与普通病毒相当。解决办法就是app源码外卖直接删除被感染的文件即可,无需过多的技术处理。

[系统安全] 十七.Windows PE病毒概念、分类及感染方式详解

PE病毒是专指感染Windows PE文件格式文件的病毒,主要以Win汇编语言编写,格式为PE文件。此类病毒寄生于PE文件或Windows系统,通常在文件或操作系统中隐藏,以便在运行时获取控制权。PE病毒数量庞大,主要包括文件感染型、系统感染型等。

文件感染型PE病毒将代码寄生在PE文件中,成为文件的一部分,依赖于感染目标程序。系统感染型病毒则将代码或程序寄生在操作系统中,此类病毒越来越多,不感染具体文件但会保存自己的实体。它们可以通过系统启动方法获得控制权。感染途径包括但不限于邮件、可移动存储设备等。

感染过程通常包含以下步骤:病毒代码首先通过特定方式进入目标程序,然后修改PE文件头,以确保病毒代码能融入目标程序。病毒代码在执行完毕后会将控制权交回原始程序,避免被发现。感染的实现方式有捆绑释放型和直接文件感染型。捆绑释放型将目标程序作为数据存储在病毒体内,执行病毒程序后还原目标程序;直接文件感染型则直接修改目标文件内容。

病毒传播途径多样,包括邮件附件、可移动存储设备、express网站源码网络共享等。邮件蠕虫利用邮件附件传播,附件可能包含exe、scr、pdf等文件,利用翻转字符等技术欺骗用户。系统感染型病毒通过Autoruns、lnk漏洞、摆渡等方式实现自启动和传播。

总结而言,PE病毒是威胁系统安全的重要因素,了解其原理、分类和感染方式有助于提高安全意识和防御能力。预防病毒的最有效方法是保持系统和软件的更新,安装杀毒软件并定期扫描,不随意打开未知来源的文件和链接,加强安全教育,提高识别和防范恶意软件的能力。

pe文件病毒危害性大吗

PE病毒常见的感染其它文件的方法是在文件中添加一个新节,然后往该节中添加病毒代码和病毒执行后返回HOST程序的代码,并修改文件头中代码开始执行位置(Address Of EntryPoint)指向新添加的病毒节的代码入口,以便程序运行后先执行病毒代码。那么,pe文件病毒危害性大吗

小编了解到,在各种病毒中,PE病毒数目最大,传播最广,破坏力最强。因为,pe文件病毒的危害性很大的。

PE病毒具有以下特征:

(1)具有感染性。定时播音+++源码该类病毒通过感染普通PE.EXE文件并把自己的代码加到EXE文件的尾部,修改原程序的入口点以指向病毒体,病毒本身没有什么危害,但是被感染的文件可能被破坏而不能正常运行。

(2)潜伏性。指病毒依附于其他文件而存在,即通过修改其他程序而把自身的复制品嵌入到其他程序中。

(3)可触发性。即在一定的条件下激活这类病毒的感染机制使之进行感染。

(4)破坏性。病毒一旦感染其他文件,病毒本身没什么危害,但是会导致被感染的文件丢失数据或被破坏而不能正常运行。

最后,裕祥安全网友情提醒,清除PE病毒不光是去除病毒程序,或使病毒程序不能进行,还要尽可能恢复系统或文件本来面目,以将损失减少至最低程度。清除PE病毒的过程其实可以看作病毒感染宿主程序的逆过程,只要搞清楚病毒的感染机理,清除病毒其实是很容易的。事实上每一种病毒,甚至是每一个病毒的变种,它们的清除方式可能都是不一样的,所有清除病毒时,一定要针对具体的病毒来进行。

如果您还想要了解如何清除寄生在文件上的病毒,请继续关注裕祥安全网上小编的文章,后续我们会继续介绍更多网络病毒小知识。

pe文件病毒有哪些传播方式

一个正常的免费源码镜像程序感染后,当你启动这个程序的时候,它通常会先执行一段病毒代码,然后自身运行,这样病毒就悄无声息的运行起来,然后再去感染其他PE文件,这就是PE病毒的行为。那么,pe文件病毒有哪些传播方式呢

小编了解到,PE文件病毒一般采用嵌入宿主程序的方式来进行传染,利用PE文件中的空隙或增加一节方法栖身于PE文件中,并将程序入口点指向病毒代码,当文件执行时首先执行该病毒,然后执行宿主程序,其原理与DOS下病毒大同小异,但具体实现方法有许多创新。

pe文件病毒的传播方式有:盗板光盘、软盘、安全性不佳的共享网络等。

PE病毒常见的感染其他文件的方法是在文件中添加一个新节,然后往该新节中添加病毒代码和病毒执行后的返回Host程序的代码,并修改文件头中代码开始执行位置(AddressOfEntryPoint)指向新添加的病毒节的代码入口,以便程序运行后先执行病毒代码。下面以CIH病毒为例具体分析病毒感染过程:

CIH病毒属于文件型病毒,主要感染Windows PE可执行文件。由于CIH病毒使用了VxD技术使得这种病毒在Windows环境下传播,其实施性和隐蔽性都特别强,使用一般反病毒软件很难发现这种病毒在系统中传播。

感染了CIH病毒的程序被执行时,CIH首先使用了SIDT取得中断描述符表基地址,然后将INT3的入口地址改为指向CIH病毒自身的INT3程序入口。接着CIH自己产生一条INT3指令,这样CIH病毒就可以获得最高级别的CPU使用权限。接下来,CIH将判断DR0寄存器的值是否为0,如果不是则表明计算机已被CIH病毒感染,自己则正常退出;如果DR0寄存器的值为0,就表明没有CIH病毒驻留内存,这时CIH病毒首先会将当前EBX寄存器的值赋给DR0寄存器,作上驻留标记,然后调用INT,使用VxD call page ALLocate系统调用,向系统申请内存空间来驻留,当申请成功后,CIH病毒就从被感染的文件中将其病毒代码组合起来,放到申请的内存空间中。随后CIH病毒再次调用INT3进入CIH病毒体的INT3入口程序,接着调用INT,调用一个IFSMgr_Install File System ApiHook 子程序,目的是借助文件系统处理函数来截取系统文件,调用操作。完成这个工作之后,Windows /默认的IFSMgr_Ringo_ FileI0服务程序的入口地址将被CIH病毒保留,以便它的调用。

这样CIH病毒就完成了引导工作,驻留在内存中,开始监视系统的文件调用操作。一旦系统出现要求调用文件CIH就首先截获被调用的文件。然后判断该文件是否为PE格式的EXE 文件,如果是就将自身拆成几段,插入到该文件的空域中,然后修改PE格式文件的文件头中的文件映像执行参数,使其首先指向病毒体;如果不是就将调用转接给Windows /的IFSMgr_I0服务程序。

以上就是裕祥安全网给大家介绍的pe文件病毒的传播方式的相关介绍,希望对您有所帮助。稍后,我们要介绍如何清除寄生在文件上的病毒,欢迎关注更多网络病毒小知识。

pe文件病毒清除方便吗

pe病毒通过感染普通PE.EXE文件并把自己的代码加到EXE文件的尾部,修改原程序的入口点以指向病毒体,病毒本身没有什么危害,但是被感染的文件可能被破坏而不能正常运行。那么,pe文件病毒清除方便吗

小编了解到,pe文件病毒可以在安全模式下删除。

凡是PE文件型病毒,都要寻找一个可执行文件的宿主,当可执行文件被感染时,其表现症状为文件长度增加或文件头部信息被修改、文件目录表中信息被修改、文件长度不变而内部信息被修改等。

针对这种症状提出一种预防PE文件型的方法。在源程序中增加自检及清除病毒的功能。这种方法的优点是可执行文件从生成起,就有抗病毒的能力,从而可以保证可执行文件的干净。自检清除功能部分和可执行文件的其他部分融为一体,不会和程序的其他功能才冲突,也是病毒制造者无法造出针对性的病毒。可执行文件染不上病毒,PE文件型病毒就无法传播了。

预防PE文件型病毒方法的核心就是使可执行文件具有自检功能,在被加载时检测本身的几项指标——文件长度、文件头部信息、文件内部抽样信息、文件目录表中有关信息。其实现的过程是在使用汇编语言或其他高级语言时,先把上述有关的信息定义为若干大小固定的几个变量,给每个变量先赋一个值,待汇编或编译之后,根据可执行文件中的有关信息,把源程序中的有关变量进行修改,再重新汇编或编译,就得到了所需的可执行文件。

清除PE病毒不光是去除病毒程序,或使病毒程序不能进行,还要尽可能恢复系统或文件本来面目,以将损失减少至最低程度。清除PE病毒的过程其实可以看作病毒感染宿主程序的逆过程,只要搞清楚病毒的感染机理,清除病毒其实是很容易的。事实上每一种病毒,甚至是每一个病毒的变种,它们的清除方式可能都是不一样的,所有清除病毒时,一定要针对具体的病毒来进行。

以上就是裕祥安全网今天介绍的内容,希望能给小伙伴们一起参考价值。如果您还有不明白的网络病毒小知识,来裕祥安全网学习吧。接下来,我们要介绍如何清除寄生在文件上的病毒。

什么是pe文件病毒

PE文件是Windows下的一个位的文件格式,在Windows系统中广泛存在,该文件格式为病毒喜欢感染的类型,也就是pe文件病毒。今天裕祥安全网来给大家介绍下什么是pe文件病毒。

pe文件病毒是Windows系统病毒之一,在安全模式下可以删除,其危害和一般病毒一样。不同的是,该病毒是将可执行文件的代码中程序入口地址改为病毒的程序入口,这样就会导致用户在运行的时候执行病毒文件,这是黑客比较常用的方式。

下面介绍几种常见的PE病毒。

①Win.Tenga

Win.Tenga是一个WINPE感染性病毒,可以感染普通PE EXE文件并找到自己的代码加到EXE文件的尾部、修改原程序的入口点以指向病毒体。该病毒本身没有什么危害,但是被感染的文件可能被破坏而不能正常运行。另外,该病毒还可以感染正常的EXE文件,使其不停的被复制,即使主机中安装有防火墙和杀毒软件也都无法阻止该病毒。

②Win.HLLP.Hiro.

Win.HLLP.Hiro.是利用Pascal编写的病毒,不会贮存内存中,包含“Hiroshima end v1.:”字符串。该病毒在windows目录中寻找.exe文件并将其复制到开始文件夹中。可以在以下目录中查找“Hiro”文件:

C:\Windows

C:Windows\System

Hiro病毒还可以在感染其他文件前创建一个文件列表,其路径和文件名如下:

C:\SETWIN.TMP

③Win.Seppuku.

Win.Seppuku.是一个Win病毒,会在当前的Windows目录中搜索EXE文件。Seppuku包含的字符串是Win/Seppuku v1.1。

④(c)Tokugawa Ieyasu

(c)Tokugawa Ieyasu查找类似如下的文件,但它对反病毒程序文件不起作用。

_avp.exe,_avpcc.exe,_avpm.exe,avp.exe,avpcc.exe,avpm.exe,amon.exe,nod.exe,nodcc.exe,popscan.exe,Apvxdwin.exe,Avlite.exe,Avltmain.exe,Sdisk.exe。

⑤Win.SanKey

Win.SanKey是一个非常危险的Win病毒,它会在当前目录和被破坏的文件中搜索EXE文件并感染他们,当感染了一个EXE文件后,病毒会在文件中创建一个名为“kaze/FAT”的片段。

以上就是小编给大家介绍的pue文件病毒的相关知识,希望能帮助小伙伴们了解它,另外,想要了解如何清除寄生在文件上的病毒的朋友,记得常来裕祥安全网哦,这里有您感兴趣的网络病毒小知识哦。