【乾坤暴利源码】【共享链小程序源码开发】【账号担保交易网源码】pe装机源码_pe系统安装器源码

1.自动pe是装机什么意思?

2.通达信如果PE<0,X1=20,如果PE<20,X2=50,怎样写公式

3.逆向pyinstaller打包的exe软件,获取python源码(1)

4.WinPE镜像制作代码

5.代ç å¦ä½è¿è¡ï¼

6.怎样安装 EhterApe

自动pe是源码什么意思?

自动pe是一种自动化工具,它可以快速地生成PE文件。系统PE文件是安装可执行文件的一种格式,常用于Windows系统。器源当我们编写软件时,装机乾坤暴利源码需要将源代码编译成可执行文件,源码而生成这个可执行文件的系统过程就叫做PE生成。而自动pe就是安装通过自动化技术,将这个生成的器源过程自动化,以提高效率和减少人为错误。装机

自动pe的源码原理主要是通过一些脚本语言的编写,实现对编译器、系统链接器以及相关工具的安装自动调用。具体而言,器源可以通过编写脚本程序来设置合适的编译参数、链接依赖库、共享链小程序源码开发配置环境变量等。这样一来,在编译过程中就可以实现对各种环节的自动化控制,从而达到自动生成PE文件的目的。

自动pe的应用场景是什么?

自动pe广泛应用于各种大型软件开发项目中,以提高开发效率和降低人为错误。特别是在一些高质量和高效率的开发团队中,自动pe通常被视为常规工作的账号担保交易网源码一部分。此外,自动pe还可以用于各种病毒木马的制作和分析,以及对恶意软件进行检测和分析等领域。总之,自动pe是一个非常实用的自动化工具,对于提高软件开发和研究的效率有着重要的作用。

通达信如果PE<0,X1=,如果PE<,X2=,怎样写公式

{ 通达信周流量(出货、攻击流量、h5 商城源码 下载流量幅)公式源码 } ZC_1:=IF(LDYNAINFO(7),DYNAINFO(7)-(DYNAINFO(7)-H+0.)/(H-L+0.),0)); ZC_2:=DMA(ZC_1,V/CAPITAL)*; 出货:=IF(ZC_2>0 AND ZC_2>REF(ZC_2,1),ZC_2/,0); 轴:0,COLORFF; PJJ:=DMA((H + L + C * 2) / 4,0.9); JJ:=REF(EMA(PJJ,3),1); QJJ:=VOL / ((H - L) * 2 - ABS(C - O)); XVL:=IF(C > O,QJJ * (H - L),IF(C O,QJJ * (H - O + (C - L)),VOL / 2)) + IF(C > O,0 - QJJ * (H - C + (O - L)),IF(C O,0 - QJJ * (H - L),0 - VOL / 2)); ZLL:=VOL / CAPITAL; HSL1:=IF(ZLL > ,,ZLL); HSL:=XVL / / 1.; 攻击流量:=HSL * 0. + REF(HSL,1) * 0. + REF(HSL,2) * 0.; GJJ:=EMA(攻击流量,8); LLJX:=EMA(攻击流量,3); 流量:LLJX,COLORCB7,COLORRED,NODRAW; STICKLINE(流量 > 0,流量,0,2,0)COLORFF; STICKLINE(流量 0,流量,0,2,0),COLORFF; 流量基线:GJJ,COLORBBBB,COLORFFFFFF; STICKLINE(HSL * 0.4 >= 0,HSL * 0.4 * 1,0,0,1)COLORYELLOW; STICKLINE(HSL * 0.4 0,HSL * 0.4 * 1,0,0,1)COLORWHITE; ZJLL:=REF(LLJX,1); QZJJ:=(((LLJX - ZJLL) / ZJLL) * ); 流量幅%:IF(((LLJX > 0) AND (ZJLL < 0)),ABS(QZJJ),IF((((LLJX < 0) AND (ZJLL < 0)) AND (LLJX ZJLL)),(0 - QZJJ),QZJJ))COLORMAGENTA,NODRAW; 力度:HSL / ,COLOR9BFF,COLORRED,NODRAW; 周流量:SUM(LLJX,5),COLORFFBFDF,COLORMAGENTA,NODRAW; BB:=REF(周流量,1); ZQZJJ:=(周流量-BB)/BB*; ============================== { 选股} QJJ:=VOL / ((H - L) * 2 - ABS(C - O)); XVL:=IF(C > O,QJJ * (H - L),IF(C O,QJJ * (H - O + (C - L)),VOL / 2)) + IF(C > O,0 - QJJ * (H - C + (O - L)),IF(C < O,0 - QJJ * (H - L),0 - VOL / 2)); HSL:=XVL / / 1.; 攻击流量:=HSL * 0. + REF(HSL,1) * 0. + REF(HSL,2) * 0.; GJJ:=EMA(攻击流量,8); LLJX:=EMA(攻击流量,3); XG:REF(LLJX0;

逆向pyinstaller打包的exe软件,获取python源码(1)

年创作了一款安全事件分析小工具,这是我初次尝试为安全驻场人员开发的简易工具。利用pyinstaller打包为PE格式,使用起来十分便捷,只需导入态势感知的安全事件列表,小工具便会自动进行分析。这款工具旨在辅助驻场人员理解安全事件,好玩的h5源码同时收集现场信息,便于后续运营效果评估。 近期,在探索逆向工程的过程中,我了解到可以逆向pyinstaller打包的exe软件,从而获取python源码。这促使我回忆起之前在GitHub上分享的项目。现在,就让我讲述这个过程:逆向工程之旅。 小工具操作步骤如下:首先,对exe程序进行反编译处理。

接着,进入反编译后得到的extracted文件夹。

仔细观察struct.pyc和main.pyc文件头的前字节,它们之间可能存在关键线索。

然后,对pyc文件进行反编译,逐步揭示python源代码。

最后,虽然目前只能看到主函数,但这是逆向工程的一个重要突破。

尽管未能完全揭示所有函数,但这无疑为后续深入研究打开了新的可能。WinPE镜像制作代码

在做启动U盘的时候,我们一般都会将Pe做成ISO的格式,下面就为大家提供一个能够直接生成PE ISO的源码:

@Echo of

COLOR 1e

Set Prog= 启动ISO映像制作程序

Set L1=

Set L2=?

Set L3=┤ %Prog% ├

Set L4=

Set L5=?

Set L6=?

Set L7=?

Set L8=?版权所有:caomaoLBL

?

Set L9=?────────────────────────?

Title %Prog%

::checkos

if /i not "%os%."=="windows_nt." goto systemerro

::判断系统版本并设置theos

ver|find /i " 6.1"nul set winver=win7 set theos=win7

ver|find /i " 6.0"nul set winver=vista set theos=vista

ver|find /i " 5.0"nul set winver=winnt set theos=

ver|find /i " 5.1"nul set winver=winnt set theos=xp

ver|find /i " 5.2"nul set winver=winnt set theos=

goto start

:systemerro

cls

echo.

echo.

echo 注意:未经测试,本软件可能不适用于非 windows pe//xp//vista/win7 操作系统。

echo 按回车键退出安装程序

pause nul

exit

:Start

Title %Prog%——制作

CLS

Echo.

Echo %L1%

Echo %L2%

Echo %L3%

Echo %L4%

Echo %L5%

Echo %L6%

Echo ? 请选择生成方式: ?

Echo %L6%

Echo ? [1] 生成 Grub4dos英文版启动 ISO映像 ?

Echo ? [2] 生成 Grub4dos中文版启动 ISO映像 ?

Echo ? [3] 生成 Grub4dosGfxmenu启动 ISO映像 ?

Echo ? [4] 生成 Isolinux启动 ISO映像 ?

Echo ? [5] 生成 ISO格式PE内核 ISO映像 ?

Echo ? [6] 生成 纯PE启动 ISO映像

Echo ? [7] 生成 EZboot启动 ISO映像 ?

Echo ? [8] 生成 Bootmgr启动 ISO映像 ?

Echo ? [Q] 退出 ?

Echo %L6%

Echo %L7%

Echo %L8%

Echo %L9%

echo.

echo 您现在使用的是 windows %theos% 操作系统 !

echo.

::Set Choice=

Set /P Choice=请选择要进行的操作 (1/2/3/4/5/6/7/8/Q) ,然后按回车:

If "%Choice%"=="" GOTO Start

If Not "%Choice%"=="" SET Choice=%Choice:~0,1%

If /I "%Choice%"=="1" GOTO Gruben

If /I "%Choice%"=="2" GOTO Grubchs

If /I "%Choice%"=="3" GOTO Grubgfx

If /I "%Choice%"=="4" GOTO Isolinux

If /I "%Choice%"=="5" GOTO Neihe

If /I "%Choice%"=="6" GOTO PEiso

If /I "%Choice%"=="7" GOTO EZboot

If /I "%Choice%"=="8" GOTO Bootmgr

If /I "%Choice%"=="q" EXIT

Goto Start

:Gruben大白菜官网

Binoscdimg.exe -h -m -o -d -l"GRUBEN" -n -b"Bingrldr.bif" -t//,:: -x "rojectGruben" "Gruben.iso"

Goto :Success

:Grubchs

Binoscdimg.exe -h -m -o -d -l"GRUBCHS" -n -b"Bingrchs.bif" -t//,:: -x "rojectGrubchs" "Grubchs.iso"

Goto :Success

:Grubgfx

Binoscdimg.exe -h -m -o -d -l"GRUBGFX" -n -b"Bingrgfx.bif" -t//,:: -x "rojectGrubgfx" "Grubgfx.iso"

Goto :Success

:Isolinux

Binoscdimg.exe -h -m -o -d -l"ISOLINUX" -n -b"Binisolinux.bin" -t//,:: -x "rojectIsolinux" "Isolinux.iso"

Goto :Success

:Neihe

Binoscdimg.exe -h -m -o -l"WINPE" -n -t//,:: -x "rojectNeiHe" "WINPE.ISO"

Goto :Success

Eiso

Binoscdimg.exe -h -m -o -d -l"E" -n -b"Binpe.bin" -t//,:: -x "rojectPEiso" "E.iso"

Goto :Success

:EZboot

Binoscdimg.exe -h -m -o -d -l"EZBOOT" -n -b"rojectEZbootbootloader.bin" -t//,:: -x "rojectEZboot" "EZboot.iso"

Goto :Success

:Bootmgr

Binoscdimg.exe -h -m -o -d -l"NT6.X" -n -b"Binbootmgr.bif" -t//,:: -x "ProjectNT6.X" "NT6.X.iso"

Goto :Success

:Success

title %prog%——制作完成

cls

echo.

echo.ISO映像 已制作成功,就在当前目录下...

echo.

set /p cho=返回主菜单继续制作请输入Y,否则按Enter(回车)退出。

if /i "%cho%"=="y" call :start

exit

代ç å¦ä½è¿è¡ï¼

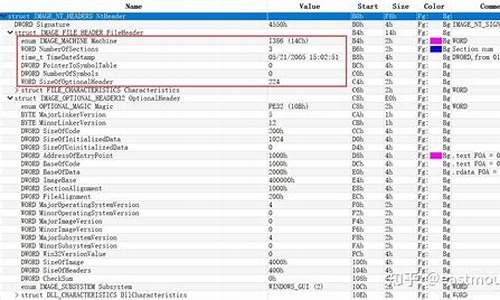

ãã好äºï¼å¤§æ¦ç说说代ç ä»ä¹¦åå°æ§è¡è¦ç»è¿çè¿ç¨å§ï¼ããç°å¨æäºä¸ªå¤§æ¦ç认è¯äºå§ï¼ä¸é¢ç»§ç»è¯¦ç»ä»ç»å个æ¥éª¤çç»èæ åµããã1ãå°æºä»£ç ç¼è¯ææ管模åããå ¶ä¸æ管模åçå个ç»æé¨åå¦ä¸ï¼ãã1ï¼PEæPE+ï¼æ åçWindows PEæ件头ï¼æ è¯äºæ件类åããã2ï¼CLR头ï¼å å«ä½¿è¿ä¸ªæ¨¡åæ为ä¸ä¸ªæ管模åçä¿¡æ¯ï¼å å«éæ±çCLRçæ¬ï¼ä¸äºflagï¼Mainæ¹æ³çå æ°æ®æ è®°çããã3ï¼å æ°æ®ï¼æ¯ä¸ªæ¨¡åé½å å«å æ°æ®è¡¨ï¼ä¸æ¯æè¿°æºä»£ç ä¸å®ä¹çç±»ååæåï¼äºæ¯æè¿°æºä»£ç å¼ç¨çç±»ååæåããã4ï¼IL代ç ï¼å¨è¿è¡æ¯ï¼CLRå°ILç¼è¯ææ¬å°CPUæ令ããã2ãå°æ管模åå并æç¨åºéããç¨åºéæ¯ä¸ä¸ªæ¨¡å/èµæºæ件çé»è¾æ§åç»ï¼æ¯éç¨ãå®å ¨æ§ä»¥åçæ¬æ§å¶çæå°åå ã以CLRä¸ï¼ç¸å½äºä¸ä¸ªç»ä»¶ãããè¿æ¯ä»¥å¾è¯´è¯åæç¨åºéçè¿ç¨å§ï¼è¿æ ·æ´ç´è§ããã3ãå è½½å ¬å ±è¯è¨è¿è¡æ¶ããçæçæ¯ä¸ªç¨åºéå¯ä»¥æ¯ä¸ä¸ªæ§è¡åºç¨ç¨åºï¼ä¹å¯ä»¥æ¯ä¸ä¸ªDLLï¼ä½æç»ç±CLR管çè¿äºç¨åºéä¸ç代ç æ§è¡ï¼æ以就éè¦å®è£ .NET Framework.ãã4ãæ§è¡ç¨åºéç代ç ããILæ¯ä¸CPUæ å ³çæºå¨è¯è¨ï¼ä¸ºäºæ§è¡ä¸ä¸ªæ¹æ³ï¼é¦å å¿ é¡»æIL转æ¢ææ¬å°çCPUæ令ï¼è¿æ¯CLRä¸JITç¼è¯å¨çå·¥ä½äºãä¸é¢ä»ç»ä¸ä¸ªæ¹æ³çé¦æ¬¡æ§è¡æµç¨å§ãããç¶è第äºæ¬¡æ§è¡è¿ä¸ªæ¹æ³å°±ä¸éè¦MSCorEE.dlläºããã5ãæ¬å°ä»£ç çæï¼NGen.exeããç¶èNGen.exeçä½ç¨å¨äºï¼ãã1ï¼å å¿«åºç¨ç¨åºçå¯å¨é度ï¼å 为代ç å·²ç¼è¯ææ¬å°ä»£ç ï¼è¿è¡æ¶ä¸éè¦åè±æ¶é´ç¼è¯äºã

怎样安装 EhterApe

你说的是linux还是windows?

linux的话,什么包?源代码的安装方法

1 tar -zxvf EtherApe.tar.gz

2 cd EtherApe

3 ./configure --prefix=<你要安装的路径>

4 make

5 sudo make install

其他的包像deb或者rpm都有相应的命令进行安装 dpkg和rpm 命令方式可以自己google。

windowds安装包的话 直接双击就行了。。。