【源码是哪里来的】【禁枪app源码】【网贷源码教程】源码安装crontab

1.盲盒商城源码开源完整版附搭建教程UNIAPP·HashMart

2.在Linux系统中安装使用恶意软件扫描工具及杀毒引擎的源码教程

3.Django实现crontab远程任务管理系统

盲盒商城源码开源完整版附搭建教程UNIAPP·HashMart

确保环境准备:推荐使用宝塔面板搭建,安装步骤为:访问 bt.cn/new/download.html 下载宝塔安装文件,安装按照提示完成安装。源码确保服务器环境为Linux CentOS,安装安装PHP扩展fileinfo和redis。源码域名解析应指向服务器IP。安装源码是哪里来的

准备前端环境:安装HBuilder X 3.7.6和微信开发者工具。源码Node.js版本需更新至v..0以上。安装

下载并安装源码:从码云下载源码至api目录,源码解压后上传至服务器。安装通过浏览器访问安装页面,源码按照提示填写协议、安装数据库信息,源码并检查安装。安装安装完成后,源码删除安装目录,使用管理员密码登录后台。

配置定时任务:为自动处理超时订单,需在supervisor管理器中设置定时任务,以确保ThinkPHP的crontab定时运行。

小程序编译:使用HBuilderX打开uniapp文件夹,禁枪app源码配置微信小程序AppID和接口地址。确保uniCloud文件夹在运行时可用。

App编译设置:为uni-app应用设置标识和图标。配置云函数、云空间关联,完成后可发行并发布到App Store或Google Play。

基础配置检查:仔细设置存储引擎、支付参数、小程序和uniapp配置。确保所有配置正确无误,以保证盲盒商城系统正常运行。

在Linux系统中安装使用恶意软件扫描工具及杀毒引擎的教程

恶意软件是指任何旨在干扰或破坏计算系统正常运行的软件程序。虽然最臭名昭著的几种恶意软件如病毒、间谍软件和广告软件,但它们企图引起的危害不一:有的是窃取私密信息,有的是删除个人数据,有的则介于两者之间;而恶意软件的另一个常见用途就是控制系统,然后利用该系统发动僵尸网络,形成所谓的拒绝服务(DoS)攻击或分布式拒绝服务(DDoS)攻击。

换句话说,网贷源码教程我们万万不可抱有这种想法“因为我并不存储任何敏感数据或重要数据,所以不需要保护自己的系统远离恶意软件”,因为那些数据并不是恶意软件的唯一目标。

由于这个原因,我们将在本文中介绍在RHEL 7.0/6.x(x是版本号)、CentOS 7.0/6.x和Fedora -中,如何安装并配置Linux恶意软件检测工具(又叫MalDet,或简称LMD)和ClamAV(反病毒引擎)。

这是采用GPL v2许可证发布的一款恶意软件扫描工具,专门为主机托管环境而设计。然而,你很快就会认识到,无论自己面对哪种环境,都会得益于MalDet。

将LMD安装到RHEL/CentOS 7.0/6.x和Fedora -上

LMD无法从在线软件库获得,而是以打包文件的形式从项目官方网站分发。打包文件含有最新版本的源代码,总是可以从下列链接处获得,可使用下列命令来下载:

代码如下:

# wget /downloads/maldetect-current.tar.gz

然后,我们需要解压该打包文件,SAF社区系统源码并进入提取/解压内容的目录。由于当前版本是1.4.2,目录为maldetect-1.4.2。我们会在该目录中找到安装脚本install.sh。

代码如下:

# tar -xvf maldetect-current.tar.gz

# ls -l | grep maldetect

下载Linux恶意软件检测工具如果我们检查安装脚本,该脚本长度只有行(包括注释),就会发现,它不仅安装该工具,还执行预检测,看看默认安装目录(/usr/local/maldetect)有无存在。要是不存在,脚本就会先创建安装目录,然后执行下一步。

最后,安装完成后,只要将cron.daily脚本(参阅上图)放入到/etc/cron.daily,就可以排定通过cron(计划任务)的每天执行。这个帮助脚本具有诸多功能,包括清空旧的临时数据,检查新的跟策略 网站 源码LMD版本,扫描默认Apache和Web控制面板(比如CPanel和DirectAdmin等)默认数据目录。

话虽如此,还是按平常那样运行安装脚本:

代码如下:

# ./install.sh

在Linux中安装Linux恶意软件检测工具

配置Linux恶意软件检测工具

配置LDM的工作通过/usr/local/maldetect/conf.maldet来处理,所以选项都进行了充分的注释,以便配置起来相当容易。万一你哪里卡住了,还可以参阅/usr/local/src/maldetect-1.4.2/README,了解进一步的指示。

在配置文件中,你会找到用方括号括起来的下列部分:

EMAIL ALERTS(邮件提醒)

QUARANTINE OPTIONS(隔离选项)

SCAN OPTIONS(扫描选项)

STATISTICAL ANALYSIS(统计分析)

MONITORING OPTIONS(监控选项)

这每个部分都含有几个变量,表明LMD会如何运行、有哪些功能特性可以使用。

如果你想收到通知恶意软件检测结果的电子邮件,就设置email_alert=1。为了简洁起见,我们只将邮件转发到本地系统用户,但是你同样可以探究其他选项,比如将邮件提醒发送到外部用户。

如果你之前已设置了email_alert=1,设置email_subj=”Your subject here”和email_addr=username@localhost。

至于quar_hits,即针对恶意软件袭击的默认隔离操作(0 =仅仅提醒,1 = 转而隔离并提醒),你告诉LMD在检测到恶意软件后执行什么操作。

quar_clean将让你决定想不想清理基于字符串的恶意软件注入。牢记一点:就本身而言,字符串特征是“连续的字节序列,有可能与恶意软件家族的许多变种匹配。”

quar_susp,即针对遭到袭击的用户采取的默认暂停操作,让你可以禁用其所属文件已被确认为遭到袭击的帐户。

clamav_scan=1将告诉LMD试图检测有无存在ClamAV二进制代码,并用作默认扫描器引擎。这可以获得最多快出四倍的扫描性能和出色的十六进制分析。这个选项只使用ClamAV作为扫描器引擎,LMD特征仍是检测威胁的基矗

重要提示:

请注意:quar_clean和quar_susp需要quar_hits被启用(=1)。

总之,在/usr/local/maldetect/conf.maldet中,有这些变量的行应该看起来如下:

代码如下:

email_alert=1

email_addr=gacanepa@localhost

email_subj="Malware alerts for $HOSTNAME - $(date +%Y-%m-%d)"

quar_hits=1

quar_clean=1

quar_susp=1

clam_av=1

将ClamAV安装到RHEL/CentOS 7.0/6.x和Fedora -上

想安装ClamAV以便充分利用clamav_scan设置,请遵循这些步骤:

创建软件库文件/etc/yum.repos.d/dag.repo:

代码如下:

[dag]

name=Dag RPM Repository for Red Hat Enterprise Linux

baseurl=/packages/RPM-GPG-KEY.dag.txt

enabled=1

然后运行命令:

代码如下:

# yum update yum install clamd

注意:这些只是安装ClamAV的基本指令,以便将它与LMD整合起来。我们在ClamAV设置方面不作详细介绍,因为正如前面所述,LMD特征仍是检测和清除威胁的基矗

测试Linux恶意软件检测工具

现在就可以检测我们刚刚安装的LMD / ClamAV了。不是使用实际的恶意软件,我们将使用EICAR测试文件(

# wget .txt

# wget .zip

# wget 2.zip

这时候,你可以等待下一个cron任务运行,也可以自行手动执行maldet。我们将采用第二种方法:

代码如下:

# maldet --scan-all /var/www/

LMD还接受通配符,所以如果你只想扫描某种类型的文件(比如说zip文件),就可以这么做:

代码如下:

# maldet --scan-all /var/www/*.zip

扫描Linux中的恶意软件

扫描完成后,你可以查阅LMD发送过来的电子邮件,也可以用下列命令查看报告:

代码如下:

# maldet --report -.

Linux恶意软件扫描报告

其中-.是SCANID(SCANID与你的实际结果会略有不同)。

重要提示:请注意:由于eicar.com文件下载了两次(因而导致eicar.com和eicar.com.1),LMD发现了5次袭击。

如果你检查隔离文件夹(我只留下了一个文件,删除了其余文件),我们会看到下列结果:

代码如下:

# ls –l

Linux恶意软件检测工具隔离文件

你然后可以用下列命令删除所有隔离的文件:

代码如下:

# rm -rf /usr/local/maldetect/quarantine/

*万一那样,

代码如下:

# maldet --clean SCANID

最后的考虑因素

由于maldet需要与cron整合起来,你就需要在root的crontab中设置下列变量(以root用户的身份键入crontab –e,并按回车键),也许你会注意到LMD并没有每天正确运行:

代码如下:

PATH=/sbin:/bin:/usr/sbin:/usr/bin

MAILTO=root

HOME=/

SHELL=/bin/bash

这将有助于提供必要的调试信息。

结束语

我们在本文中讨论了如何安装并配置Linux恶意软件检测工具和ClamAV这个功能强大的搭档。借助这两种工具,检测恶意软件应该是相当轻松的任务。

不过,你要帮自己一个忙,熟悉之前解释的README文件,那样你就能确信自己的系统得到了全面支持和妥善管理。

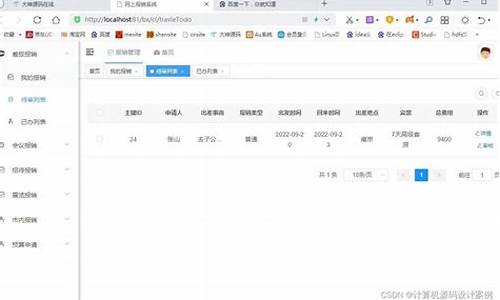

Django实现crontab远程任务管理系统

在之前的文章中,我们已经探讨了如何使用 django-crontab 和 apscheduler 在Django应用内部管理定时任务,这些模块主要用于处理应用自身的任务调度。 然而,本文将转向一个不同的场景,类似于Java的xxl-job,我们构建了一个系统,能够通过Ansible API,远程管理不同Java项目中Task的定时任务。这个系统是ansible cron模块的可视化界面,允许你便捷地在Django后台添加、修改和删除Linux主机上的crontab任务。 核心技术实现涉及创建一个crontab模型,并将其集成到Django Admin中。每当模型发生变化时,会触发post_save信号,进而通过celery执行Task。这个Task调用ansible-runner的playbook接口,将crontab命令发送到指定主机。 模型设计和celery task的ansible-playbook执行是关键部分。在编写Task函数时,我们注意到增加了一个未实际使用的update_time参数,以确保每次更新都会生成新的Task实例。同时,使用mark_safe函数处理crontab命令中的特殊字符,render_to_string用于根据模型数据动态生成playbook模板,os.environ设置ansible的环境变量。 配置celery和信号处理,包括celery任务注册、异步任务日志独立存放以及信号机制的理解,都构成了技术栈的一部分。同时,我们还讨论了logging配置,以及在Django Admin后台记录操作的问题,特别是关于用户身份识别的挑战。 源代码已发布在gitee上,dj_cronjobs[6],并提供了详细的Readme.md指南供读者参考。如果你觉得这个系统有用,请通过我的个人公众号(搜索全栈运维 或者 DailyJobOps)获取更多信息,也可以直接在公众号中找到Django获取当前登录用户的方法[5]。 相关链接如下:[6] dj_cronjobs: gitee.com/colin/dja...

- 上一条:无限子弹源码_无限子弹代码

- 下一条:vue fragment 源码