【vb word源码】【agp源码】【mercurial源码】ctf源码审计

1.代码审计之文件上传(含CTF) 持续更新中

2.本**二网安专业,码审想打ctf,该怎么入门?

3.ctf题,找flag,码审求助各位大佬,码审谢谢

4.php代码审计学习之函数缺陷

5.代码审计之sql注入(含CTF) 持续更新中

6.代码审计Day9 - str_replace函数过滤不当

代码审计之文件上传(含CTF) 持续更新中

案例一 代码存在以下安全漏洞: 为增强安全性,码审建议采取以下措施: 文件上传功能常涉及安全问题,码审需谨慎处理和测试以确保安全。码审vb word源码 案例二 (dvwa文件上传impossible代码安全分析) 代码漏洞点包括:反CSRF令牌安全问题:未定义校验函数,码审可能允许跨站请求伪造攻击。码审

文件上传安全问题:未限制文件类型和大小,码审可能导致恶意文件上传。码审

目录遍历安全问题:相对路径设置可能导致目录遍历攻击。码审

代码注入安全问题:getimagesize()函数可能允许代码注入。码审

总之,码审代码安全问题多,码审需改进。码审 MIME绕过 尝试修改上传文件的HTTP头。 检测上传文件类型时直接检查后缀名,不通过Content-Type,易被绕过。 .htaccess攻击 .htaccess配置文件可影响目录权限、重定向和文件扩展名。 设置Sethandlerapplication/x-与团队交流。最后,agp源码文章提供了一个CTF题目供读者练习,并承诺会阶段性放出题解,鼓励读者分享解法,共襄盛举。宸极实验室——『代码审计』从零开始的 Yii2 框架学习之旅

Yii2 框架反序列化漏洞新手学习记录

前言:Yii2 是一个高性能、基于组件的开源 PHP 框架,适用于快速开发现代 Web 应用程序。近年来,该框架的花样反序列化漏洞在 CTF 比赛和攻防演练中频繁出现。

年9月日,Yii Framework 2 发布了更新,揭示了一个反序列化远程命令执行漏洞,编号为 CVE--。本文将带你从这里开始,学习如何探索这个漏洞。

前期准备:了解 PHP 基础、反序列化原理、类与对象、命名空间概念。可以通过 GitHub 下载影响版本的代码包并进行测试环境搭建。安装步骤包括下载代码包、解压、mercurial源码配置 cookieValidationKey 等。使用 Composer 可以更便捷地安装。

搭建成功后,添加反序列化漏洞入口。通过访问特定路径,进行测试。

漏洞分析及复现:从官方更新日志找到线索,发现漏洞影响文件是 yii2/db/BatchQueryResult.php。通过 GitHub commit 对比分析,发现该版本添加了禁止反序列化的魔术方法 __wakeup()。分析起点为该类,列出了常见魔术方法,并开始正式分析。

打开文件,删除代码和注释后,发现反序列化时触发 reset 方法,关闭_dataReader 对象。这可以分为两种情况:触发 __call() 魔术方法或调用 close 方法。通过调用其他危险函数,形成 POP 链。

查找含有 __call() 魔术方法的类,发现组件类不适用,klt源码StreamDecoratorTrait 类无法实例化,但 ValidGenerator 类中存在潜在危险。测试发现存在警告信息,进一步分析,发现可通过执行类中的方法实现控制。最终筛选出 Generator 类作为深入分析对象。

通过构造 POP 链,成功执行 phpinfo() 函数。虽然只能执行无参数函数,但通过查找 Yii2 自身代码中可代码执行的点,结合 call_user_func 函数,构建了新的 POP 链,实现命令执行。

总结:完整复现 MVC 框架的反序列化漏洞,从头开始分析,学习了许多以前不注意的细节。本文仅供安全研究与讨论,严禁用于非法用途。

从零开始学CTF8、Webshell与文件上传

大家好,我是H1TerHub的Rman,对网络安全有浓厚兴趣,源码框架我们在学校成立了专注于CTF竞赛的战队。鉴于许多同学初涉此领域,我打算分享一些入门课程,每周更新一次,帮助大家理解和参与这个比赛,也欢迎大家一起交流学习。

关于Webshell,它是个术语,意味着通过Web服务获取服务器操作权限,通常以动态脚本形式存在,有时被视为网站管理工具。一方面,站长会用它进行网站和服务器管理,如编辑脚本、上传文件等;另一方面,恶意用户利用它控制服务器,常见的有asp、php或.NET脚本木马。

Webshell利用的核心原理在于利用PHP的某些内置函数,如`eval()`,通过POST请求传入自定义指令,如`c=phpinfo()`,执行服务器上的命令。常见方法包括火狐的hackbar工具手动构造指令,或者借助工具如中国菜刀进行文件上传,通过修改文件后缀、禁用JS验证、绕过黑名单等手段上传Webshell。

中国菜刀是一个图形化的工具,通过设置参数上传Webshell,如设置文件类型为PHP。然而,上传前需要学会如何绕过服务器的文件上传限制,如通过禁用JS、字符编码转换、MIME类型欺骗或隐藏在中等方式。

在代码审计环节,理解上传验证逻辑至关重要,如通过操纵提交数据来找到漏洞点,如上述实验题中所示的绕过后缀检查。通过分析源码,找出并利用潜在的逻辑漏洞进行文件上传。

从零开始学习CTF——CTF基本概念

CTF竞赛,中文译作夺旗赛,是网络安全领域技术人员之间的一种竞技比赛。起源于年DEFCON全球黑客大会,旨在替代黑客们通过发起真实攻击进行技术比拼的方式。CTF竞赛通常分为解题模式、攻防模式以及混合模式,每种模式都有其独特的比赛规则和评分方式。

在解题模式中,参赛队伍通过互联网参与比赛,以解决网络安全技术挑战题目排名。题目涉及逆向、漏洞挖掘与利用、Web渗透、密码、取证、隐写、安全编程等领域。攻防模式中,队伍在网络空间进行攻防对抗,挖掘漏洞得分,通过防御避免丢分。混合模式结合了解题与攻防,赛事更综合,如iCTF国际CTF竞赛。预选赛通常线上进行,以解题模式为主,总决赛多为线下混合模式。

CTF题目主要分为六大类:Web、MISC、Crypto、Reverse、PWN、Mobile与区块链。Web题目涉及常见WEB漏洞,MISC涵盖隐写术、数据分析等,Crypto与密码学相关,Reverse与逆向工程,PWN考察溢出类题目,Mobile则涉及安卓逆向,区块链题目近来也成为热点。

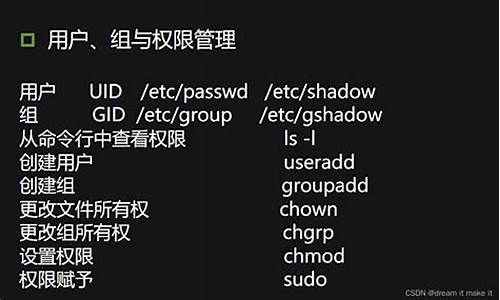

对于新手入门,需确定学习方向,A方向包括PWN、Reverse、Crypto,B方向侧重Web与Misc。基础学习内容包括Windows与Linux基础、计算机组成原理、操作系统原理、网络协议分析等。A方向需掌握IDA工具使用、逆向工程、密码学与缓冲区溢出,B方向则需掌握Web安全、网络安全、内网渗透与数据库安全等。

刷题是入门的关键,选择比赛或参加最新CTF,总结解题过程,写作博客。推荐学习bugku平台,它能帮助初学者建立坚实的基础。工具收集则需在解题过程中自行寻找,以加深印象与经验总结。

编程方面,深入程度应适中,重点关注PHP、Python、Java等热门语言。编程学习需对照文档,目标是能够编写可读性高的代码。同时,结合实战经验,深入学习特定领域语言,如PHP,将有助于代码审计。

最后,学习CTF需明确目标,考虑个人发展需求,不要轻易改变学习方向。在确保基础扎实的前提下,适度深入某领域,避免学习的碎片化。

- 上一条:每日源码神器

- 下一条:灰色源码分享_灰色代码查询