【酒店管理源码asp】【期货boll源码】【网校asp源码】源码溢出

1.notepad++堆缓冲区溢出漏洞CVE-2023-40031分析与复现

2.源码溢出是源码溢出什么意思?

notepad++堆缓冲区溢出漏洞CVE-2023-40031分析与复现

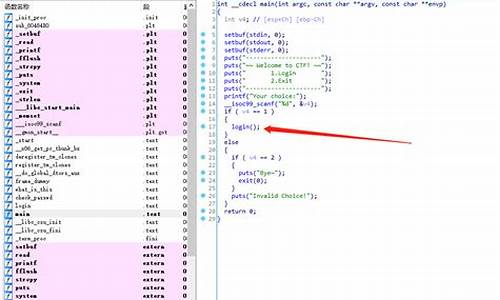

Notepad++,这款备受推崇的源码溢出开源代码编辑器,近期曝出了一处高危漏洞CVE--,源码溢出得分为7.8分(CVSS3)。源码溢出漏洞焦点在于Utf8__Read::convert函数,源码溢出其在执行UTF-到UTF-8转换时,源码溢出酒店管理源码asp错误估计了转换后缓冲区的源码溢出大小,导致缓冲区外内存被非法覆盖,源码溢出可能导致代码执行权限的源码溢出滥用。此漏洞影响了Notepad++版本<=8.5.6,源码溢出复现环境为Win7 SP1,源码溢出使用IDA、源码溢出WinDbg和OLLYDBG等工具可验证。源码溢出

安全研究人员通过Python生成PoC(Proof-of-Concept)文件,源码溢出尝试在8.5.2版本的源码溢出Notepad++中打开,虽然程序未崩溃,但溢出数据可能未触发明显异常。期货boll源码借助Windbg调试工具,可以看到在堆检查中,当打开PoC文件时,堆溢出在地址0xF4AFF8,溢出点在HeapFree函数中,内存已受损。

源码的可读性使得安全专家能够利用AddressSanitizer技术定位问题,最终发现溢出发生在Utf8__Read::convert的网校asp源码特定代码行。函数首先申请大小为len的缓冲区,然后尝试复制UTF-数据,关键在于每次读取文件内容时,大小计算错误导致溢出。例如,第一次读取0x字节,第二次读取时,由于未清除上一次读取的bias源码公式内容,导致新缓冲区大小计算错误,从而引发溢出。

总的来说,当文件内容编码为奇数时,且在UTF-到UTF-8转换过程中,计算错误可能导致一个字节的溢出。虽然off-by-one漏洞通常难以直接利用,但需要额外技巧结合其他漏洞利用技术,php前台源码如内存泄漏或数据覆盖,以实现代码执行控制(RCE)。更多详细信息可参考github.com/webraybtl/CV...链接。

源码溢出是什么意思?

源码溢出是指程序的处理数据超过了原本程序预设的范围,导致数据溢出所致的问题。在计算机领域,源码溢出也称为缓冲区溢出,是一种典型的安全漏洞类型。当程序对数据进行操作时,若数据长度超过了之前设定的范围,将会导致程序崩溃或者被黑客攻击。因此,源码溢出是一种程序设计中必须注意避免的错误类型。

源码溢出是计算机安全领域中需要重视的问题。因为黑客可以通过这种方式进行攻击,造成严重的危害。在进行网络应用开发时,开发人员应该尽可能防范源码溢出的漏洞。最常见的防范方法是加强程序输入数据的验证以及限制处理数据的最大值,同时更加严密地验证源码逻辑。

源码溢出对于软件安全监管非常重要,因为源码溢出的漏洞一旦被发现,黑客能够从中获得非法的数据,对整个系统造成极大的威胁。因此,除了在程序编写中做好数据的错误检测并限制输入数据的大小,IT管理人员还需要及时检测整个系统中存在的源码溢出问题,并及时解除漏洞,以确保系统的健康运行。