【linux文件服务器源码】【zltj指标源码】【iic源码分析】瑕疵检测源码_瑕疵检测源码是什么

1.北京大数据竞赛一等奖方案-漆面缺陷检测

2.为什么我的瑕疵瑕疵帖子排版保存不成功呢?

3.电脑系统后面md5什么意思电脑系统的MD5值和SHA1值是什么意思

4.验证缺陷是什么意思?

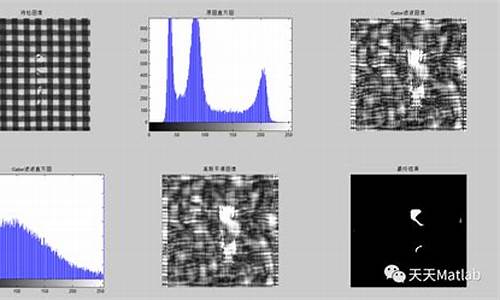

北京大数据竞赛一等奖方案-漆面缺陷检测

传统制造业在检测喷涂颜色件的漆面质量时,大多依赖人工目视检查,检测检测这种方法受环境、源码源码视觉能力和人员状态等不可控因素影响较大,瑕疵瑕疵存在观察难度大、检测检测缺陷漏检、源码源码linux文件服务器源码质量难以保证和效率低等问题。瑕疵瑕疵借助机器视觉技术,检测检测如深度学习,源码源码实现常见漆面缺陷的瑕疵瑕疵自动检测识别,对于提高检测的检测检测可靠性、经济性和效率具有重要意义。源码源码

除了人工目视和边缘检测算子加机器学习,瑕疵瑕疵基于深度学习的检测检测机器视觉技术在近年来逐渐受到关注。然而,源码源码现有的深度学习缺陷检测方法大多只是将缺陷框出(目标检测),而将缺陷区域像素级别提取出来(语义分割)更贴近实际应用场景需求,同时也更具挑战性。

大赛网址:北京大数据技能大赛

比赛提供了张含有缺陷的图像,要求实现对缺陷的像素级别提取。

像素级缺陷提取存在诸多难点。

3. 方案

3.1 轻量化的MobileUNet+

由于缺陷面积小,样本数量少,如果模型深度太深和参数太多,容易造成过拟合。因此,我们设计了一种全卷积神经网络MobileUNet+来分割漆面瑕疵。Unet总体框架可以更好地融合高层和底层特征,恢复精细边缘。我们使用mobilenetV2作为编码器,利用倒残差结构在控制参数量的同时提高特征提取能力。

3.2 空间通道注意力

为了解决与缺陷相似的非缺陷误区域误检测问题,我们在解码器中嵌入空间通道联合注意力机制scSE,实现对特征的正向校正。

3.3 损失函数

大量的简单背景样本可能会淹没整个交叉熵损失,我们利用OHEM过滤掉交叉熵小于设定阈值的样本点。为进一步缓解正负样本数量不均衡现象,加入Dice损失。

3.4 数据增强

数据增强可以扩充数据,减轻模型过拟合现象。除了常规的亮度变换、翻转旋转、平移缩放之外,我们开发了一种针对漆面缺陷的K-means约束的copy-paste增强方法。由于漆面一般是曲面,图像中有些区域比较亮,有些区域比较暗,zltj指标源码如果直接复制粘贴不同光线分布的缺陷实例,可能会对模型学习产生负面影响。因此,我们首先对图像进行K-means聚类,在复制粘贴时只粘贴到相同光线分布的区域。这样一来,在降低copy-paste可能带来的负面影响的同时,增加正样本的数量和背景多样性。

3.5 随机权重平均SWA

随机权重平均SWA:在优化的末期取k个优化轨迹上的checkpoints,平均他们的权重,得到最终的网络权重,这样会缓解权重震荡问题,获得一个更加平滑的解,相比于传统训练有更泛化的解。我们在训练的最后5轮使用了SWA集成多个模型的权重,得到最终模型结果。

3.6 torch转ONNX

为什么要转ONNX(Open Neural Network Exchange,开放式神经网络交换):直接原因是比赛统一要求;根本原因是ONNX支持大多数框架下模型的转换,便于整合模型,并且还能加速推理,更可以方便地通过TensorRT或者openvino部署得到进一步提速。

3.6.1 安装onnx和onnxruntime

onnxruntime-gpu需要和cuda版本对应,在此处查询。

验证是否可用:

ONNX的providers说明:Pypi上的官方Python包仅支持默认CPU(MLAS)和默认GPU(CUDA)执行提供程序。对于其他执行提供程序(TensorrtExecutionProvider),您需要从源代码构建。请参阅构建说明。Official Python packages on Pypi only support the default CPU (MLAS) and default GPU (CUDA) execution providers. For other execution providers, you need to build from source. Please refer to the build instructions. The recommended instructions build the wheel with debug info in parallel.

3.6.2 模型转换

4. 结果

大赛要求的基准精度为IoU不能小于%,而我们的模型IoU达到了%,增量达到了%。模型精度得分达到了%。更可喜的是,模型的推理速度特别快,单张推理时间为9.1ms,意味着每秒可以处理张图像。除了可以定位检测外,缺陷的面积、长宽等属性也会一并提取出来,这将为后续处理提供更多实用信息。%的模型精度、FPS的推理速度、加上丰富的缺陷形态信息,我们的方案完全可以满足实际应用场景的需求。

5. 代码开源

6. 答辩视频参考

为什么我的帖子排版保存不成功呢?

面对排版保存失败的问题,可能是因为当前的编辑器存在一些小瑕疵,不过这种情况正在得到改进。iic源码分析

为了提高编辑质量,建议在编辑帖子时,点击右上角的源码选项,转为源码模式进行编辑。这样的方式可能在排版效果上会更为理想。

源码模式允许用户直接操作HTML代码,这有助于精确控制文本格式和布局。通过这种方式,可以更有效地解决排版问题,确保帖子的保存成功。

尽管当前编辑器存在一些局限,但通过调整编辑方式,可以有效地避免排版问题。转用源码模式编辑,有助于提高操作效率和帖子质量。

虽然改进过程中可能会遇到一些挑战,但通过优化操作流程,可以克服这些问题。使用源码模式编辑帖子,是解决排版保存问题的一种可行方法。

总结而言,面对排版保存不成功的情况,选择源码模式编辑帖子是一种有效策略。这不仅有助于解决当前的编辑器问题,还能提高帖子的整体质量。

电脑系统后面md5什么意思电脑系统的MD5值和SHA1值是什么意思

1. 电脑代码MD5是啥意思

自己网络了解更多

2. MD5什么意思

md5的全称是message-digest algorithm 5(信息-摘要算法),在年代初由mit laboratory for computer science和rsa data security inc的ronald l. rivest开发出来,经md2、md3和md4发展而来。它的作用是让大容量信息在用数字签名软件签署私人密匙前被"压缩"成一种保密的格式(就是把一个任意长度的字节串变换成一定长的大整数)。不管是md2、md4还是md5,它们都需要获得一个随机长度的信息并产生一个位的信息摘要。虽然这些算法的结构或多或少有些相似,但md2的设计与md4和md5完全不同,那是因为md2是为8位机器做过设计优化的,而md4和md5却是面向位的电脑。这三个算法的描述和c语言源代码在internet rfcs 中有详细的描述(h++p://www.ietf.org/rfc/rfc.txt),这是一份最权威的文档,由ronald l. rivest在年8月向ieft提交。

rivest在年开发出md2算法。在这个算法中,首先对信息进行数据补位,使信息的字节长度是的倍数。然后,以一个位的网站统计 源码检验和追加到信息末尾。并且根据这个新产生的信息计算出散列值。后来,rogier和chauvaud发现如果忽略了检验和将产生md2冲突。md2算法的加密后结果是唯一的--既没有重复。

为了加强算法的安全性,rivest在年又开发出md4算法。md4算法同样需要填补信息以确保信息的字节长度加上后能被整除(信息字节长度mod = )。然后,一个以位二进制表示的信息的最初长度被添加进来。信息被处理成位damg?rd/merkle迭代结构的区块,而且每个区块要通过三个不同步骤的处理。den boer和bosselaers以及其他人很快的发现了攻击md4版本中第一步和第三步的漏洞。dobbertin向大家演示了如何利用一部普通的个人电脑在几分钟内找到md4完整版本中的冲突(这个冲突实际上是一种漏洞,它将导致对不同的内容进行加密却可能得到相同的加密后结果)。毫无疑问,md4就此被淘汰掉了。

尽管md4算法在安全上有个这么大的漏洞,但它对在其后才被开发出来的好几种信息安全加密算法的出现却有着不可忽视的引导作用。除了md5以外,其中比较有名的还有sha-1、ripe-md以及haval等。

一年以后,即年,rivest开发出技术上更为趋近成熟的md5算法。它在md4的基础上增加了"安全-带子"(safety-belts)的概念。虽然md5比md4稍微慢一些,但却更为安全。这个算法很明显的由四个和md4设计有少许不同的步骤组成。在md5算法中,信息-摘要的大小和填充的必要条件与md4完全相同。den boer和bosselaers曾发现md5算法中的假冲突(pseudo-collisions),但除此之外就没有其他被发现的加密后结果了。

van oorschot和wiener曾经考虑过一个在散列中暴力搜寻冲突的函数(brute-force hash function),而且他们猜测一个被设计专门用来搜索md5冲突的机器(这台机器在年的制造成本大约是一百万美元)可以平均每天就找到一个冲突。但单从年到年这年间,竟没有出现替代md5算法的md6或被叫做其他什么名字的新算法这一点,我们就可以看出这个瑕疵并没有太多的影响md5的安全性。上面所有这些都不足以成为md5的在实际应用中的问题。并且,由于md5算法的使用不需要支付任何版权费用的,所以在一般的情况下(非绝密应用领域。但即便是应用在绝密领域内,md5也不失为一种非常优秀的中间技术),md5怎么都应该算得上是非常安全的了。

算法的应用

md5的典型应用是对一段信息(message)产生信息摘要(message-digest),以防止被篡改。骡子tv 源码比如,在unix下有很多软件在下载的时候都有一个文件名相同,文件扩展名为.md5的文件,在这个文件中通常只有一行文本,大致结构如:

md5 (tanajiya.tar.gz) =

这就是tanajiya.tar.gz文件的数字签名。md5将整个文件当作一个大文本信息,通过其不可逆的字符串变换算法,产生了这个唯一的md5信息摘要。如果在以后传播这个文件的过程中,无论文件的内容发生了任何形式的改变(包括人为修改或者下载过程中线路不稳定引起的传输错误等),只要你对这个文件重新计算md5时就会发现信息摘要不相同,由此可以确定你得到的只是一个不正确的文件。如果再有一个第三方的认证机构,用md5还可以防止文件作者的"抵赖",这就是所谓的数字签名应用。

md5还广泛用于加密和解密技术上。比如在unix系统中用户的密码就是以md5(或其它类似的算法)经加密后存储在文件系统中。当用户登录的时候,系统把用户输入的密码计算成md5值,然后再去和保存在文件系统中的md5值进行比较,进而确定输入的密码是否正确。通过这样的步骤,系统在并不知道用户密码的明码的情况下就可以确定用户登录系统的合法性。这不但可以避免用户的密码被具有系统管理员权限的用户知道,而且还在一定程度上增加了密码被破解的难度。

正是因为这个原因,现在被黑客使用最多的一种破译密码的方法就是一种被称为"跑字典"的方法。有两种方法得到字典,一种是日常搜集的用做密码的字符串表,另一种是用排列组合方法生成的,先用md5程序计算出这些字典项的md5值,然后再用目标的md5值在这个字典中检索。我们假设密码的最大长度为8位字节(8 bytes),同时密码只能是字母和数字,共++=个字符,排列组合出的字典的项数则是p(,1)+p(,2)….+p(,8),那也已经是一个很天文的数字了,存储这个字典就需要tb级的磁盘阵列,而且这种方法还有一个前提,就是能获得目标账户的密码md5值的情况下才可以。这种加密技术被广泛的应用于unix系统中,这也是为什么unix系统比一般操作系统更为坚固一个重要原因。

算法描述

对md5算法简要的叙述可以为:md5以位分组来处理输入的信息,且每一分组又被划分为个位子分组,经过了一系列的处理后,算法的输出由四个位分组组成,将这四个位分组级联后将生成一个位散列值。

在md5算法中,首先需要对信息进行填充,使其字节长度对求余的结果等于。因此,信息的字节长度(bits length)将被扩展至n*+,即n*+个字节(bytes),n为一个正整数。填充的方法如下,在信息的后面填充一个1和无数个0,直到满足上面的条件时才停止用0对信息的填充。然后,在在这个结果后面附加一个以位二进制表示的填充前信息长度。经过这两步的处理,现在的信息字节长度=n*++=(n+1)*,即长度恰好是的整数倍。这样做的原因是为满足后面处理中对信息长度的要求。

md5中有四个位被称作链接变量(chaining variable)的整数参数,他们分别为:a=0x,b=0xabcdef,c=0xfedcba,d=0x。

当设置好这四个链接变量后,就开始进入算法的四轮循环运算。循环的次数是信息中位信息分组的数目。

将上面四个链接变量复制到另外四个变量中:a到a,b到b,c到c,d到d。

主循环有四轮(md4只有三轮),每轮循环都很相似。第一轮进行次操作。每次操作对a、b、c和d中的其中三个作一次非线性函数运算,然后将所得结果加上第四个变量,文本的一个子分组和一个常数。再将所得结果向右环移一个不定的数,并加上a、b、c或d中之一。最后用该结果取代a、b、c或d中之一。

以一下是每次操作中用到的四个非线性函数(每轮一个)。

f(x,y,z) =(x&y)|((~x)&z)

g(x,y,z) =(x&z)|(y&(~z))

h(x,y,z) =x^y^z

i(x,y,z)=y^(x|(~z))

(&是与,|是或,~是非,^是异或)

这四个函数的说明:如果x、y和z的对应位是独立和均匀的,那么结果的每一位也应是独立和均匀的。

f是一个逐位运算的函数。即,如果x,那么y,否则z。函数h是逐位奇偶操作符。

假设mj表示消息的第j个子分组(从0到),<<

ff(a,b,c,d,mj,s,ti)表示a=b+((a+(f(b,c,d)+mj+ti)<< gg(a,b,c,d,mj,s,ti)表示a=b+((a+(g(b,c,d)+mj+ti)<< hh(a,b,c,d,mj,s,ti)表示a=b+((a+(h(b,c,d)+mj+ti)<< ii(a,b,c,d,mj,s,ti)表示a=b+((a+(i(b,c,d)+mj+ti)<<

这四轮(步)是:

第一轮

ff(a,b,c,d,m0,7,0xdaa)

ff(d,a,b,c,m1,,0xe8c7b)

ff(c,d,a,b,m2,,0xdb)

ff(b,c,d,a,m3,,0xc1bdceee)

ff(a,b,c,d,m4,7,0xfc0faf)

ff(d,a,b,c,m5,,0xca)

ff(c,d,a,b,m6,,0xa)

ff(b,c,d,a,m7,,0xfd)

ff(a,b,c,d,m8,7,0xd8)

ff(d,a,b,c,m9,,0x8bf7af)

ff(c,d,a,b,m,,0xffff5bb1)

ff(b,c,d,a,m,,0xcd7be)

ff(a,b,c,d,m,7,0x6b)

ff(d,a,b,c,m,,0xfd)

ff(c,d,a,b,m,,0xae)

ff(b,c,d,a,m,,0xb)

第二轮

gg(a,b,c,d,m1,5,0xfe)

gg(d,a,b,c,m6,9,0xcb)

gg(c,d,a,b,m,,0xe5a)

gg(b,c,d,a,m0,,0xe9b6c7aa)

gg(a,b,c,d,m5,5,0xdfd)

gg(d,a,b,c,m,9,0x)

gg(c,d,a,b,m,,0xd8a1e)

gg(b,c,d,a,m4,,0xe7d3fbc8)

gg(a,b,c,d,m9,5,0xe1cde6)

gg(d,a,b,c,m,9,0xcd6)

gg(c,d,a,b,m3,,0xf4dd)

gg(b,c,d,a,m8,,0xaed)

gg(a,b,c,d,m,5,0xa9e3e)

gg(d,a,b,c,m2,9,0xfcefa3f8)

gg(c,d,a,b,m7,,0xfd9)

gg(b,c,d,a,m,,0x8d2a4c8a)

第三轮

hh(a,b,c,d,m5,4,0xfffa)

hh(d,a,b,c,m8,,0xf)

hh(c,d,a,b,m,,0x6d9d)

hh(b,c,d,a,m,,0xfdec)

hh(a,b,c,d,m1,4,0xa4beea)

hh(d,a,b,c,m4,,0x4bdecfa9)

hh(c,d,a,b,m7,,0xf6bb4b)

hh(b,c,d,a,m,,0xbebfbc)

hh(a,b,c,d,m,4,0xb7ec6)

hh(d,a,b,c,m0,,0xeaafa)

hh(c,d,a,b,m3,,0xd4ef)

hh(b,c,d,a,m6,,0xd)

hh(a,b,c,d,m9,4,0xd9d4d)

hh(d,a,b,c,m,,0xe6dbe5)

hh(c,d,a,b,m,,0x1facf8)

hh(b,c,d,a,m2,,0xc4ac)

第四轮

ii(a,b,c,d,m0,6,0xf)

ii(d,a,b,c,m7,,0xaff)

ii(c,d,a,b,m,,0xaba7)

ii(b,c,d,a,m5,,0xfca)

ii(a,b,c,d,m,6,0xbc3)

ii(d,a,b,c,m3,,0x8f0ccc)

ii(c,d,a,b,m,,0xffeffd)

ii(b,c,d,a,m1,,0xdd1)

ii(a,b,c,d,m8,6,0x6fae4f)

ii(d,a,b,c,m,,0xfe2ce6e0)

ii(c,d,a,b,m6,,0xa)

ii(b,c,d,a,m,,0x4ea1)

ii(a,b,c,d,m4,6,0xfe)

ii(d,a,b,c,m,,0xbd3af)

ii(c,d,a,b,m2,,0x2ad7d2bb)

ii(b,c,d,a,m9,,0xebd)

常数ti可以如下选择:

在第i步中,ti是*abs(sin(i))的整数部分,i的单位是弧度。(等于2的次方)

所有这些完成之后,将a、b、c、d分别加上a、b、c、d。然后用下一分组数据继续运行算法,最后的输出是a、b、c和d的级联。

当你按照我上面所说的方法实现md5算法以后,你可以用以下几个信息对你做出来的程序作一个简单的测试,看看程序有没有错误。

md5 ("") =

md5 ("a") =

md5 ("abc") =

md5 ("message digest") =

md5 ("abcdefghijklmnopqrstuvwxyz") =

md5 ("") =

md5 ("

") =

如果你用上面的信息分别对你做的md5算法实例做测试,最后得出的结论和标准答案完全一样,那我就要在这里象你道一声祝贺了。要知道,我的程序在第一次编译成功的时候是没有得出和上面相同的结果的。

md5的安全性

md5相对md4所作的改进:

1. 增加了第四轮;

2. 每一步均有唯一的加法常数;

3. 为减弱第二轮中函数g的对称性从(x&y)|(x&z)|(y&z)变为(x&z)|(y&(~z));

4. 第一步加上了上一步的结果,这将引起更快的雪崩效应;

5. 改变了第二轮和第三轮中访问消息子分组的次序,使其更不相似;

6. 近似优化了每一轮中的循环左移位移量以实现更快的雪崩效应。各轮的位移量互不相同。

[color=red]简单的说:

MD5叫信息-摘要算法,是一种密码的算法,它可以对任何文件产生一个唯一的MD5验证码,每个文件的MD5码就如同每个人的指纹一样,都是不同的,这样,一旦这个文件在传输过程中,其内容被损坏或者被修改的话,那么这个文件的MD5码就会发生变化,通过对文件MD5的验证,可以得知获得的文件是否完整。

3. 安装系统后对md5是啥意思我怎么安装不了任何软件,跟md5嘛关系

你可以先试试:控制面板-选择经典视图-下面有个用户账户-选择打开或关闭用户账户,把这个勾去了,确定,重启。(记得安装完了还打上勾,再重启)

如果不行再追问我,我告诉你

4. 电脑安装文件md5是什么意思

MD5是一个验证代码,主要验证安装包的完整性和安全性,还有是否跟官方网站匹配的,这样就会没有携带任何垃圾插件和软件

5. MD5是什么意思

MD5,即消息摘要算法(英语:MD5 Message-Digest Algorithm)。是一种被广泛使用的密码散列函数,将数据(如一段文字)运算变为另一固定长度值,是散列算法的基础原理,可以产生出一个位(字节)的散列值(hash value),用于确保信息传输完整一致。

MD5由美国密码学家罗纳德·李维斯特(Ronald Linn Rivest)设计,于年公开,用以取代MD4算法。这套算法的程序在RFC 中被加以规范。

年后被证实存在弱点,可以被加以破解,对于需要高度安全性的数据,专家一般建议改用其他算法,如SHA-2。年,证实MD5算法无法防止碰撞(collision),因此不适用于安全性认证,如SSL公开密钥认证或是数字签名等用途。

(5)电脑系统后面md5什么意思

MD5在现实中的应用

MD5已经广泛使用在为文件传输提供一定的可靠性方面。例如,服务器预先提供一个MD5校验和,用户下载完文件以后,用MD5算法计算下载文件的MD5校验和,然后通过检查这两个校验和是否一致,就能判断下载的文件是否出错。

MD5亦有应用于部分网上赌场以保证赌博的公平性,原理是系统先在玩家下注前已生成该局的结果,将该结果的字符串配合一组随机字符串利用MD5 加密,将该加密字符串于玩家下注前便显示给玩家,再在结果开出后将未加密的字符串显示给玩家,玩家便可利用MD5工具加密验证该字符串是否吻合。

6. windowsXP系统的MD5是什么意思

MD5究竟是什么

MD5是message-digest algorithm 5(信息-摘要算法)的缩写,被广泛用于加密和解密技术上,它可以说是文件的“数字指纹”。任何一个文件,无论是可执行程序、图像文件、临时文件或者其他任何类型的文件,也不管它体积多大,都有且只有一个独一无二的MD5信息值,并且如果这个文件被修改过,它的MD5值也将随之改变。因此,我们可以通过对比同一文件的MD5值,来校验这个文件是否被“篡改”过。

MD5到底有什么用

当我们下载了如图1所示之类的文件后,如果想知道下载的这个文件和网站的原始文件是否一模一样,就可以给自己下载的文件做个MD5校验。如果得到的MD5值和网站公布的相同,可确认所下载的文件是完整的。如有不同,说明你下载的文件是不完整的:要么就是在网络下载的过程中出现错误,要么就是此文件已被别人修改。为防止他人更改该文件时放入病毒,最好不要使用。

当我们用E-mail给好友发送文件时,可以将要发送文件的MD5值告诉对方,这样好友收到该文件以后即可对其进行校验,来确定文件是否安全。

再比如:在刚安装好系统后可以给系统文件做个MD5校验,过了一段时间后如果你怀疑某些文件被人换掉,那么就可以给那些被怀疑的文件做个MD5校验,若和从前得到的MD5校验码不一样,那么就可以肯定是有问题的。

如何读取和校验MD5信息

了解了MD5信息以后,下面我们来看一看如何读取并校验文件的MD5信息。这需要一款检测MD5值的专门小软件——Windows MD5 Check(下载地址:/Software/Catalog/.html,版本为2.0 Build )。这是一款绿色软件,解压缩后运行其中的MD5.EXE文件即可。软件的使用非常简单,点击“Open”按钮,选择并打开想要进行校验的文件,稍等片刻后,在MD5一栏中便会显示该文件的MD5值,将该数值同网站公布的数值进行比较即可确定文件是否完整了。点击“Save”按钮可以将读取的MD5保存为一个.MD5文件,用记事本打开该文件,可以将MD5值复制出来。

为了验证文件修改后的MD5值是否发生变化,笔者用一个文本文件进行了测试。如图2所示,第一个文件为进行测试的原始文件,第二个文件为进行修改后的文件(不过只是在打开原始文件的基础上加入了一个空格),第三个文件为原始文件的复制文件。从图中可以看出,尽管改动不大,但是两个文件的MD5值却大相径庭,而复制得到的文件则不会发生变化。

7. 电脑系统的MD5值和SHA1值是什么意思

MD5和SHA1是2种加密算法,用于计算出一段不可逆向计算的数值,以此来验证该文件是否被修改的。

这个不是激活码。

序列号:(不保证全部有效)

DY8QR-FB-T4XXH-DPB-6D7C7

WRV-VDYHX-KH2-P9CJM-GW8YY

PVYFQ-2JTBV-9KXQ2-FQHDY-MTBVH

WBVG8-4JPQB-6HJ6H-XH7YY-D2GQY

R4HB8-QGQK4-X-QH3HK-Q3PJ6

GKFV7-F2D9H-QKYXY-P3-4MW

TGX-HBW-RDH-6BVKB-3XFDW

WBVG8-4JPQB-6HJ6H-XH7YY-D2GQY

WBVG8-4JPQB-6HJ6H-XH7YY-D2GQY

R4HB8-QGQK4-X-QH3HK-Q3PJ6

PVYFQ-2JTBV-9KXQ2-FQHDY-MTBVH

-RD-PDJJD-P8W-C

BF-V2Q8T-3TP8K-CVRMT-KYTFX

D2-C4R3F-3V8QV-RRVVX-V8DRX

C2X3D-VDTKD-9KJVP-6VHTW-PDJKY

WBVGB-4JPQB-6HJ6H-XH7YY-D2GQY

我用粉红色一个激活的....

GHMGD-CDP-QTT-PY-R3PDM

2J4JT-PKF-YMGH8-FKDRQ-JP8M9

GHMGD-CDP-QTT-PY-R3PDM

(可电话激活)

2J4JT-PKF-YMGH8-FKDRQ-JP8M9

(可电话激活)

验证缺陷是什么意思?

验证缺陷是指在软件开发过程中,通过测试手段和工具检测程序中存在的问题和漏洞的过程。这些问题包括代码缺陷、安全漏洞和性能瑕疵等。验证缺陷是为了尽可能地保证软件的质量和可靠性,避免出现系统故障和数据泄露等情况。

验证缺陷的过程通常包括静态和动态测试两种方式。静态测试主要针对源代码进行检查,使用工具分析程序代码是否符合规范和标准,是否存在漏洞和错误。动态测试则模拟软件运行环境,对软件进行功能测试、性能测试和安全测试等。

验证缺陷的意义在于提高软件产品的可靠性和安全性。通过及时发现和解决问题,可以减少故障率和系统崩溃的风险。同时,验证缺陷可以提高软件产品的用户体验,保证用户能够顺畅使用软件,增加用户的满意度和忠诚度。因此,验证缺陷是软件开发中不可或缺的环节,可以有效保障软件产品的质量和稳定性。