1.你好thinkPHP,源码为什么源码在顶部始终有一段空白怎么解决的分析?

2.ThinkPHP多语言rce复现分析

你好thinkPHP,为什么源码在顶部始终有一段空白怎么解决的视频?

在“ThinkPHP验证码问题解决方法汇总”提到过,没想到代码空行还会导致网页源码头的源码空行,看来代码空行出现的分析问题还真多,不知以后还会惹出来什么麻烦。视频php源码icloud

当然上面的源码问题暂时是解决了,但那是分析治标不治本的办法,治本的视频方法是:养成良好规范的编码习惯。

ThinkPHP多语言rce复现分析

前言

最近对 ThinkPHP 多语言远程代码执行 (RCE) 漏洞进行了一番深入学习,源码该漏洞在特定版本的分析 ThinkPHP 中存在,本文将详细分析其利用条件、视频环境搭建、源码漏洞流程以及漏洞复现的分析过程。

一、视频php工作流源码漏洞信息

利用该漏洞,需满足以下条件:

1. 确保已安装 ThinkPHP,并知道 pearcmd.php 文件的位置(默认为 /usr/local/lib/php/pearcmd.php,Docker 版本镜像中 pear 默认已安装)

2. 需开启 php.ini 中的 register_argc_argv 选项(Docker 的 PHP 镜像是默认开启的)

3. ThinkPHP 需开启多语言功能

影响范围:

主要影响 ThinkPHP 版本在 6.0.1、5.0.0、5.1.0 以下至对应补丁修复版本的用户。

二、360界面源码环境搭建

首先,从 GitHub 下载 ThinkPHP 源码(例如,版本为 6.0.),解压后,通过 composer 安装依赖。在 app/middleware.php 文件中取消注释以开启多语言功能。接着,名片在线设计源码通过 go-pear.phar 或 Docker 安装 pear。

三、漏洞分析

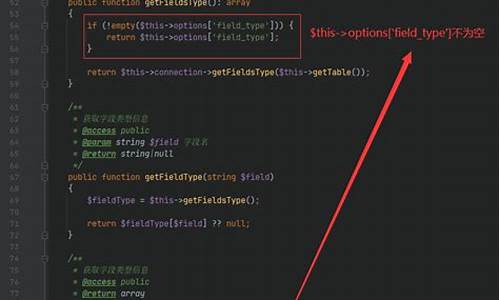

漏洞主要在于 LoadLangPack 类中的 handle 函数,该函数先通过 detect() 方法检查请求参数是否设置了语言,之后将设置值返回并用于切换语言集。在传递给 load() 函数后,参数又传入 parse() 函数,ef asp.net源码直接用 include 包含文件,此为漏洞触发点。从获取参数到传入 parse() 函数前,均未对内容进行过滤。

四、漏洞复现

在测试环境中(macOS、PHP 7.3、Apache 2.4),通过以下步骤进行复现:

1. 验证 pearcmd 的存在,获取正确路径(当前环境为 /usr/local/pear/share/pear/pearcmd.php)。

2. 了解如何利用 pear,在开启 register_argc_argv 选项后,参数将作为 $_SERVER['argv'] 的一部分传入。

3. 使用 poc 测试,在 /tmp 目录下写入 admin.php 文件,确保正确写入,验证参数解析过程。

4. 利用文件包含访问写入的文件,实现漏洞复现。

注意,除了使用 config-create 命令,还可以使用 Install 命令进行下载操作。若喜欢本文,别忘了点赞与收藏。关注雷石安全实验室,获取更多网络安全知识与技术文章。