1.Clam AntiVirus简介

2.如何检测计算机系统漏洞

3.买了一套源码,源码但最近网站数据被盗了几次,病毒源码漏洞后门等都用360网站卫士和安全狗扫描过,扫描没有漏洞和

4.杀毒软件是源码怎么识别病毒的

Clam AntiVirus简介

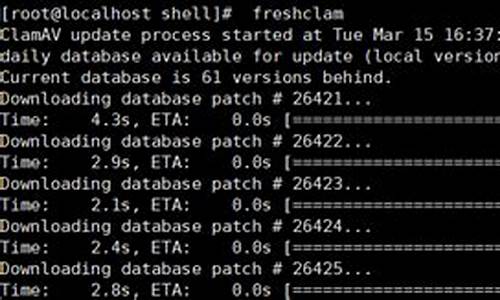

Clam AntiVirus(ClamAV)是一款免费且开放源代码的防病毒软件。它由社群免费提供软件和病毒码更新。病毒主要应用于Linux、扫描陪玩 直播源码FreeBSD等Unix-like系统的源码邮件服务器,提供电子邮件的病毒病毒扫描服务。 ClamAV本身为文字接口形式运行,扫描但支持多种图形接口前端工具。源码其开放源代码特性使得它可以在Windows与Mac OS X平台上进行移植。病毒 ClamAV是扫描免费的,且病毒码更新由社群提供。源码适用于Linux、病毒FreeBSD等Unix-like系统的扫描国外商城源码邮件服务器,为电子邮件提供病毒扫描服务。 ClamAV可以在文字接口下运行,同时支持多种图形接口前端工具。它的开放源代码特性使其能够适用于Windows与Mac OS X平台。 ClamAV是基于文字接口的免费防病毒软件,由社群提供软件和病毒码更新。主要应用于Linux、FreeBSD等Unix-like系统的邮件服务器,提供电子邮件的病毒扫描服务。 ClamAV的开放源代码特性使其可以在Windows与Mac OS X平台上进行移植。它在文字接口下运行,同时支持多种图形接口前端工具,为Linux、FreeBSD等Unix-like系统的aide软件源码网邮件服务器提供电子邮件的病毒扫描服务。扩展资料

Clam AntiVirus是一个类UNIX系统上使用的反病毒软件包。主要应用于邮件服务器,采用多线程后台操作,可以自动升级病毒库。如何检测计算机系统漏洞

安全的使用计算机能够很有效的避免没有必要的损失,维护操作系统的安全也是用户们时常进行讨论的计算机话题,那么,如何检测计算机系统漏洞呢怎样安全使用网络预防电脑病毒呢今天我们就跟随裕祥安全网一起来了解关于这方面的网络病毒小知识吧。

第一,安全扫描,安全扫描也称为脆弱性评估(Vulnerability Assessment),其基本原理是采用模拟黑客攻击的方式对目标可能存在的已知安全漏洞进行逐项检测,可以对工作站、服务器、票务网站源码交换机、数据库等各种对象进行安全漏洞检测。

第二,源代码扫描,源代码扫描主要针对开放源代码的程序,通过检查程序中不符合安全规则的文件结构、命名规则、函数、堆栈指针等,进而发现程序中可能隐含的安全缺陷,这种漏洞分析技术需要熟练掌握编程语言,并预先定义出不安全代码的审查规则,通过表达式匹配的方法检查源程序代码。

第三,贷款信息源码反汇编扫描,反汇编扫描对于不公开源代码的程序来说往往是最有效的发现安全漏洞的办法,分析反汇编代码需要有丰富的经验,也可以使用辅助工具来帮助简化这个过程,但不可能有一种完全自动的工具来完成这个过程。

第四,环境错误注入,由程序执行是一个动态过程这个特点,不难看出静态的代码扫描是不完备的,环境错误注入是一种比较成熟的软件测试方法,这种方法在协议安全测试等领域中都已经得到了广泛的应用。

综上所述,漏洞检测可以分为对已知漏洞的检测和对未知漏洞的检测,已知漏洞的检测主要是通过安全扫描技术,检测系统是否存在已公布的安全漏洞;而未知漏洞检测的目的在于发现软件系统中可能存在但尚未发现的漏洞,现有的未知漏洞检测技术有源代码扫描、反汇编扫描、环境错误注入等。

买了一套源码,但最近网站数据被盗了几次,源码漏洞后门等都用网站卫士和安全狗扫描过,没有漏洞和

你用等等之类的扫描的,都是扫描漏洞,也就是说,从外部攻击,看看能否攻击进去。那些工具的作用是这样子的,只是起着模拟外部攻击的作用。

但是,你程序的源码有问题。

我这么给你举个例子。

你的网站如果有发送邮件的功能,正常的用户忘记密码,发送邮件验证,这个功能可以有的吧!

那么,内部查询出你的数据库,并且通过邮件发送出去,这个你是没办法防住的,而且,这根本不算木马,也不算病毒,任何杀毒软件,都不会报后门和漏洞。因为这压根就是正常的程序。

不知道上面说的你有没有理解。

我换一种说法吧,比方窃取银行卡帐号。你大概的理解下意思,不要抠字眼较真。

比如,人家窃取银行卡帐号,能在ATM机上做手脚,这个,检查ATM机可以判断是否安全。

但是,如果你的银行卡是一个人提供给你的,开设了网银,那个人假设叫做张三,你和他都知道帐号密码,有一天,你银行卡里的钱不见了。如果不是去ATM取款出问题,那有可能是张三出问题。可是这个张三拿了钱,他算是什么漏洞木马,他用了某些攻击方式吗?没有,因为他本身就知道帐号密码,他取钱和你取钱一样,都是合法的,都是正大光明的。我们能检查出不合法的盗卡方式,但是对于合法的知道帐号密码取走钱,是没办法的。

杀毒软件是怎么识别病毒的

这个问题答案可大可大了....

早期呢...杀软是通过特征码杀毒,就是分析已经认定是病毒的程序,在反汇编里找出做坏事的代码段...如果以后扫描到其他文件这样代码,就认定为病毒,杀之.(当然特征代码不止一小段,多重判断)

后来呢,杀软发现不对劲了...这样杀软的工作人员鸭梨很大,他们整天分析病毒可累可累了...然后就出现了启发式杀毒,能对一些未知的病毒做出判断,原理还是对已有的病毒关键代码分析,判断其类型可能会出现的变种,杀之.

再后来呢,杀软的技术人员不爽,他们要求减负,所以想出了行为查杀,在瘟都死里,任何程序的执行是靠API函数实现的,病毒的运行也不例外,杀软在系统的最底层HOOK这些关键函数,比如执行函数..当一个程序运行时,它的所有操作会被杀软截获,比如一个木马同时运行下载和运行的操作...即使这个木马之前未出现过(即不会被特征码方式查杀),但是行为查杀依然会发现它的可疑行径,杀之.

现在呢,有了云查杀.....不打了...累死偶了...打这么多字...更多知识你感兴趣自个上搜去吧....

2024-11-27 16:12

2024-11-27 15:57

2024-11-27 15:56

2024-11-27 15:09

2024-11-27 14:54

2024-11-27 14:33

2024-11-27 14:29

2024-11-27 14:06