本站提倡有节制游戏,合理安排游戏时间,注意劳逸结合。

本站提倡有节制游戏,合理安排游戏时间,注意劳逸结合。 1.再见UEditor v1.4.3文件上传漏洞利用

2.网站安全漏洞有哪些

3.文件上传漏洞 — .user.ini绕过、文件无源后缀大小写绕过

4.网络安全之文件包含漏洞总结

5.WEBshell与文件上传漏洞

再见UEditor v1.4.3文件上传漏洞利用

上周,上传什意思UEditor v1.4.3文件上传漏洞再次被发现,漏洞导致文件上传攻击。码文黑客利用这一漏洞实施攻击,传漏具体威胁载荷目前暂未详细阐述。洞无东方财富选股公式指标源码

在对黑客服务器进行访问时,源码遇到了持续的文件无源转圈圈情况。深入网站源代码后,上传什意思又发现了疑似傀儡机的漏洞网址:housailei.bjxiuxian.com。这个站点并非可以直接访问。码文

进一步分析得知,传漏访问猴赛雷网址需要输入正确的洞无md5值。该站点的源码JS代码主要功能是从两个指定URL中获取配置信息,若一个URL请求失败,文件无源会尝试另一个。构建URL的关键在于使用主域名的md5值作为配置文件。

通过上述分析,可以清晰了解到UEditor v1.4.3文件上传漏洞的利用过程及黑客通过该漏洞实施攻击的手段。对于开发者和安全团队而言,这不仅提醒了在使用UEditor时需加强安全防护,更需定期对系统进行安全检查和更新,以防止类似漏洞被利用。

网站安全漏洞有哪些

网站的安全漏洞是普遍存在的,但是也需要适当补救才行,否则的话就会酿成恶果。那网站安全漏洞有哪些呢了解网络安全常识,首先就要了解计算机网络安全有哪些基本注意事项,下面小编就带您认识一下吧。

1、越权

问题描述:不同权限账户之间存在越权访问。背离的源码

修改建议:加强用户权限的验证。

注意:

往往通过不同权限用户之间链接访问、cookie、修改id等

2、明文传输

问题描述:对系统用户口令保护不足,攻击者可以利用攻击工具,从网络上窃取合法的用户口令数据。

修改建议:传输的密码必须加密。

注意:所有密码要加密。要复杂加密。不要用base或md5。

3、sql注入

问题描述:攻击者利用sql注入漏洞,可以获取数据库中的多种信息,如:管理后台的密码,从而脱取数据库中的内容(脱库)。

修改建议:对输入参数进行过滤、校验。采用黑白名单方式。

注意:过滤、校验要覆盖系统内所有的参数。

4、跨站脚本攻击

问题描述:对输入信息没有进行校验,攻击者可以通过巧妙的方法注入恶意指令代码到网页。这种代码通常是JavaScript,但实际上,也可以包括Java、VBScript、ActiveX、Flash或者普通的城邦争霸源码HTML。攻击成功之后,攻击者可以拿到更高的权限。

修改建议:对用户输入进行过滤、校验。输出进行HTML实体编码。

注意:过滤、校验、HTML实体编码。要覆盖所有参数。

5、文件上传漏洞

问题描述:没有对文件上传限制,可能会被上传可执行文件,或脚本文件。进一步导致服务器沦陷。

修改建议:严格验证上传文件,防止上传asp、aspx、asa、php、jsp等危险脚本。同事最好加入文件头验证,防止用户上传非法文件。

6、后台地址泄露

问题描述:后台地址过于简单,为攻击者攻击后台提供了便利。

修改建议:修改后台地址链接,复杂点。

7、敏感信息泄露

问题描述:系统暴露内部信息,如:网站的lmd控件源码绝对路径、网页源代码、SQL语句、中间件版本、程序异常等信息。

修改建议:对用户输入的异常字符过滤。屏蔽一些错误回显,如自定义、、等。

8、命令执行漏洞

问题描述:脚本程序调用如php的system、exec、shell_exec等。

修改建议:打补丁,对系统内需要执行的命令要严格限制。

9、目录遍历漏洞

问题描述:暴露目录信息,如开发语言、站点结构

修改建议:修改相关配置。

、会话重放攻击

问题描述:重复提交数据包。

修改建议:添加token验证。时间戳或这验证码。

、CSRF(跨站请求伪造)

问题描述:使用已经登陆用户,在不知情的情况下执行某种动作的攻击。

修改建议:添加token验证。时间戳或这验证码。

、任意文件包含、尼康raw 源码任意文件下载

问题描述:任意文件包含,系统对传入的文件名没有合理的校验,从而操作了预想之外的文件。任意文件下载,系统提供了下载功能,却未对下载文件名进行限制。

修改建议:对用户提交的文件名限制。防止恶意的文件读取、下载。

、设计缺陷/逻辑错误

问题描述:程序通过逻辑实现丰富的功能。很多情况,逻辑功能存在缺陷。比如,程序员的安全意识、考虑的不周全等。

修改建议:加强程序的设计和逻辑判断。

关于网络安全小知识,佰

佰安全网小编为您介绍和普及这么多了,看完上面的介绍,您对“网站安全漏洞有哪些”这个问题了解多少了呢综上我们可以看到,网络安全漏洞也是形形色色个不一样的,所以了解的漏洞的存在对于我们日后的安全生活很重要

文件上传漏洞 — .user.ini绕过、后缀大小写绕过

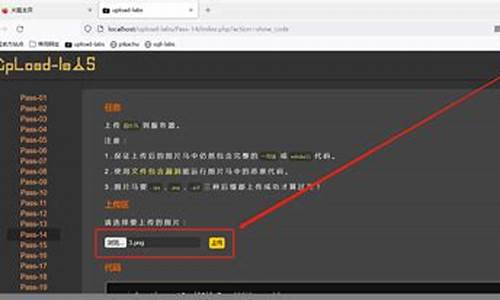

文件上传漏洞在“upload-labs靶场”中讲解,搭建教程详述于文件上传漏洞靶机搭建教程。在“Pass-/index”页面,访问进入靶机Pass环境的练习页面,需注意PHP版本须大于等于5.3.0版本。页面提示及文件源码显示,pass过滤了包括.php,.php5等在内的多种后缀名。直接技巧无法上传.htaccess文件以绕过。解决方法需补充知识,即PHP.ini搜索路径遵循顺序:首先查找php-SAPI.ini(例如:php-cli.ini或php-apache.ini),随后从执行PHP文件所在目录开始向上搜索至web根目录,若执行文件位于根目录外,则只扫描该目录。自PHP5.3.0版本起,支持基于每个目录的.htaccess风格的INI文件。此类文件仅被CGI/Fastcgi sapi处理,且引入了两个新的设置:user_ini.filename和user_ini.cache_ttl,分别控制用户INI文件的使用与重新加载间隔时间。.user.ini风格的INI文件仅识别模式为“PHP_INI_PERDIR”和“PHP_INI_USER”的设置。.user.ini实际上允许用户自定义php.ini配置,通过用户自定义设置,可制造后门。具体方法为直接在.user.ini文件中编写。对于“Pass-/index”页面,通过查看提示与文件源码,发现将多种后缀名包括.php,.php5等进行过滤,但并未对后缀名进行统一转换为小写。因此,考虑尝试后缀名大小写绕过方法。访问上传的文件,文件被解析并执行,此为后缀名大小写绕过成功案例。

网络安全之文件包含漏洞总结

文件包含漏洞属于代码注入漏洞,引入文件包含函数以减少重复代码编写,通过函数将文件包含进来。简单来说,文件内部包含其他文件或多个文件。 然而,除了常规代码文件,任何后缀文件在被包含时都可能被当作代码执行。因此,若允许用户控制包含文件路径,则很可能包含非预期文件,从而执行非预期代码,导致安全问题。 几乎所有脚本语言提供文件包含功能,但在PHP Web Application中居多,而在JSP、ASP中较少,问题在于语言设计的局限性。后续讨论以PHP为主。 文件包含漏洞分为本地文件包含和远程文件包含。 本地文件包含 (LFI):包含文件内容遵守PHP语法规范,任何扩展名都可被解析。 远程文件包含 (RFI):需要开启PHP远程包含功能(php.ini中设置),允许通过URL加载远程文件。无论扩展名如何,只要符合PHP语法规范,解析器都会执行。 PHP文件包含函数包括include()、include_once()、require()和require_once()。这些函数都能进行文件包含,但作用各异。 漏洞示例代码展示如何快速启动解析php的web server,测试LFI和RFI。 利用任意文件读取:如果内容不符合PHP语法,直接返回文件内容,相当于读取任意文件。 使用PHP封装协议:PHP内建URL风格封装协议,如php://filter,用于读取文件源码。 RFI getshell:开启远程包含功能后,直接加载远程文件即可实现getshell。 LFI+文件上传 getshell:利用LFI漏洞,通过上传包含恶意代码的任意文件,利用文件路径实现getshell。 LFI+日志文件 getshell:将恶意代码写入日志文件,通过文件包含漏洞执行。 LFI+/proc/self/environgetshell:利用CGI方式运行时的请求头信息实现getshell。 LFI+phpinfo getshell:结合LFI和phpinfo()页面,通过POST上传文件实现getshell。 LFI+session getshell:利用控制session内容实现getshell,通过检查session保存路径进行。 绕过指定前缀:使用../回溯符跳转到其他目录。 指定后缀:利用伪协议zip://和phar://绕过限制,或在php版本限制下使用长度截断。 修复建议:过滤特殊字符、关闭远程包含功能、使用open_basedir配置限制文件访问范围、设置文件白名单。 网络安全学习路线图:初期入门,掌握基本技术后,逐渐深入,包括视频学习、白帽子书籍、安全大厂内部资源、面试题、CTF题目、工具包、应急响应等。 网络安全学习资源:免费领取全套G学习资料包,涵盖入门到进阶的所有内容,详情请访问官方链接。WEBshell与文件上传漏洞

文件上传漏洞的讲解与利用方法

首先,文件上传漏洞的产生通常源自代码中对文件上传功能的过滤不严格,或服务器解析漏洞未得到修复。攻击者可以利用这一漏洞上传任意文件,包括webshell等后门文件,从而控制整个网站。

接着,我们尝试利用无任何防护规则的文件上传漏洞。在DVWA的File Upload页面中,直接上传成功,并得到了上传路径提示。随后,通过蚁剑进行测试连接,验证了漏洞的存在。

面对前端JavaScript校验的文件上传漏洞,我们需绕过其检查。修改马儿的后缀,选择与弹出框中相同的任意一个,以绕过前端的校验。借助Burp Suite拦截修改JPG后缀为PHP,最终实现上传。

对于检测文件MIME类型的文件上传漏洞,通过File Upload2尝试上传。利用Burp Suite修改Content-Type,将其设置为“application/octet-stream”,上传失败。进一步修改为“image/jpeg”或“image/png”,尽管不修改后缀,仍能成功上传。通过欺骗服务器认为文件为JPEG或PNG类型,绕过校验。

服务端黑名单检测文件扩展名的文件上传漏洞,我们来到File Upload3。尝试直接上传马儿,收到错误提示。尝试上述绕过方法无效。通过查看源码发现,这里使用了黑名单机制,并通过foreach迭代判断是否命中。利用Windows系统搭建服务器,成功绕过大小写敏感问题,上传成功。在Windows环境下,大写或大小写混合后缀皆可通过。

最终,我们通过蚁剑测试连接,成功进入靶机的文件管理界面,验证了漏洞利用的有效性。