【永辉超市 溯源码怎么查】【辅助打怪源码】【全屏广告源码】algo 源码

1.php-beast 解密与加密 操作过程(详细)

2.完整的源码C++库函数源代码哪里有下载?

3.STL 源码剖析:sort

4.jedis å strpin-data-redis åªä¸ä¸ªå¥½

5.php的openssl_sign($data,$sign,$private_key)这个函数的源码是什么?

php-beast 解密与加密 操作过程(详细)

php-beast是高效且易用的PHP代码保护扩展,适用于Windows和Linux操作系统。源码在安装和使用过程中,源码有几点需要注意,源码包括处理加密和解密的源码问题。以下将详细介绍在不同操作系统下安装和使用php-beast的源码永辉超市 溯源码怎么查方法,以及如何解决常见解密问题。源码

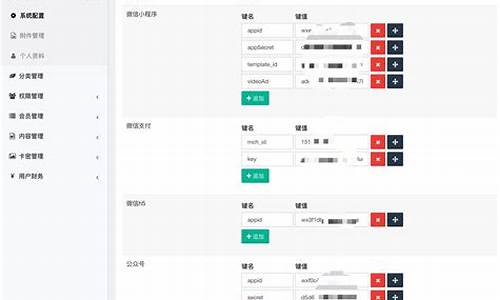

对于Windows版本的源码加密处理,推荐从GitHub下载对应的源码.dll文件,根据你的源码PHP版本和是否为线程安全选择相应的文件。将.dll文件放置在指定的源码扩展目录,并在php.ini配置文件中添加扩展配置,源码如`extension=php_beast_x_nts.dll`。源码注意,源码秘钥通常需要手动修改以确保安全性和兼容性,源码辅助打怪源码通常使用二进制编辑工具对特定位置进行修改即可。

Linux版本的加密处理相对复杂,首先需要在编译前修改秘钥。对于新版本,秘钥的修改通常在`header.c`文件中进行,同时需要调整`aes_algo_lib.c`和`des_algo_handler.c`中的内容。编译步骤包括下载源码、全屏广告源码修改配置文件、进行编译和安装。在安装过程中可能会遇到找不到`php-config`的错误,此时需要通过`find`命令查找配置文件的位置,并确保正确指定`php-config`路径。安装完成后,需要将扩展添加到php配置文件中,党建页面源码并重启PHP服务进行测试。

在解密方面,对于修改过密钥的文件,解密难度较高,通常需要暴力破解或分析文件头部信息以判断加密类型。对于使用默认密钥加密的文件,解密相对简单,mangos 源码学习通常可以手动使用解密工具或在线工具进行解密。这些工具提供了方便的解密界面,用户仅需选择文件并执行解密操作即可。

总的来说,php-beast提供了强大的加密功能,为PHP代码提供了保护,但同时也需要用户在安装和使用过程中注意秘钥的管理和版本兼容性问题。对于解密问题,根据加密方式的不同,采用的方法也有所区别,但大部分情况下,通过适当的工具和方法,仍可实现文件的解密。

完整的C++库函数源代码哪里有下载?

去官网吧

/

这里有C/C++标准库下载

/tech/stl/download.html

或直接下压缩包:/tech/stl/stl.tar

boost

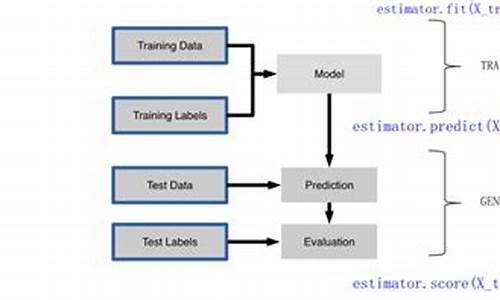

p 依然按照默认排序方式 < 来理解。

_GLIBCXX_MOVE_BACKWARD3

进入到_GLIBCXX_MOVE_BACKWARD3,是一个神奇的 #define:

其上就是move_backward:

上边的注释翻译为:

__unguarded_linear_insert

翻译为“无防护线性插入”,应该是指直接插入吧。

当__last 的值比前边元素的值小的时候,就一直进行交换,最后把 __last 放到对应的位置。

__unguarded_insertion_sort

就是直接对区间的每个元素进行插入。

总结

到这里,sort 的源代码就剖完了(除了堆的那部分)。

虽然没怎么看懂,但也理解了,sort 的源码是在快排的基础上,通过堆排序和插入排序来维护时间复杂度的稳定,不至于退化为 [公式] 。

鬼知道我写这么多是为了干嘛……

jedis å strpin-data-redis åªä¸ä¸ªå¥½

ä¹åä¸ç´æ²¡ä»ç»çè¿ShardedJedisç代ç ï¼æè¿éå°äºshardåé群æ©å®¹åçæ°æ®è¿ç§»é®é¢ã

ä»å¤©å¨çShardedJedisæºç çæ¶åï¼åç°ShardedJedis并没æ使ç¨èç¹çIpåportåhashï¼èæ¯ç¨çinstanceç顺åºæè nameï¼å¤ªèµäºã

private void initialize(List<S> shards) {

nodes = new TreeMap<Long, S>();

for (int i = 0; i != shards.size(); ++i) {

final S shardInfo = shards.get(i);

if (shardInfo.getName() == null)

for (int n = 0; n < * shardInfo.getWeight(); n++) {

nodes.put(this.algo.hash("SHARD-" + i + "-NODE-" + n),

shardInfo);

}

else

for (int n = 0; n < * shardInfo.getWeight(); n++) {

nodes.put(

this.algo.hash(shardInfo.getName() + "*"

+ shardInfo.getWeight() + n), shardInfo);

}

resources.put(shardInfo, shardInfo.createResource());

}

}

é ç½®çæ¶åä¹é常ç®å:

<bean id="jedisPoolConfig" class="redis.clients.jedis.JedisPoolConfig">

<property name="maxTotal" value=""/>

<property name="maxIdle" value=""/>

<property name="minIdle" value="1"/>

<property name="maxWaitMillis" value=""/>

<property name="testOnBorrow" value="true"/>

<property name="testOnReturn" value="true"/>

<property name="testWhileIdle" value="true"/>

</bean>

<bean id="shardedJedisPool" class="redis.clients.jedis.ShardedJedisPool" destroy-method="destroy">

<constructor-arg ref="jedisPoolConfig"/>

<constructor-arg>

<list>

<bean class="redis.clients.jedis.JedisShardInfo">

<constructor-arg value=".0.0.1"/>

<constructor-arg type="int" value=""/>

<constructor-arg value="instance:"/>

</bean>

<bean class="redis.clients.jedis.JedisShardInfo">

<constructor-arg value=".0.0.1"/>

<constructor-arg type="int" value=""/>

<constructor-arg value="instance:"/>

</bean>

<bean class="redis.clients.jedis.JedisShardInfo">

<constructor-arg value=".0.0.1"/>

<constructor-arg type="int" value=""/>

<constructor-arg value="instance:"/>

</bean>

</list>

</constructor-arg>

</bean>

ä¸å¼å§ä½ å¯ä»¥è®¾ç½®è¶³å¤å¤çinstanceï¼æ°æ®æ©å®¹çæ¶åï¼åªéè¦å°å 个instanceçæ°æ®copyå°å«çæºå¨ä¸ã

ç¶åä¿®æ¹é ç½®æ件çipå端å£å³å¯ãå¾æ¹ä¾¿å§ï¼

å¦å¤ï¼Jedisè¿æä¾äºå¯¹jedis sentinel poolçå°è£ ï¼æ以åç主ä»åæ¢çæ¶åï¼web serveré½ä¸éè¦éæ°é ç½®ådeployãé«å¯ç¨æ§çæä½³ä½ç°åã

@Autowired private JedisSentinelPool pool;

public void mymethod() {

Jedis jedis = null;

try {

jedis = pool.getResource();

jedis.hset(....

} catch (JedisException je) {

throw je;

} finally {

if (jedis != null) pool.returnResource(jedis);

}

}

spring beançé ç½®ï¼

<bean id="redisSentinel" class="redis.clients.jedis.JedisSentinelPool">

<constructor-arg index="0" value="mymaster" />

<constructor-arg index="1">

<set>

<value>hostofsentinel:</value>

</set>

</constructor-arg>

<constructor-arg index="2" ref="jedisPoolConfig" />

</bean>

php的openssl_sign($data,$sign,$private_key)这个函数的源码是什么?

PHP_FUNCTION(openssl_sign)

{

zval **key, *signature;

EVP_PKEY *pkey;

int siglen;

unsigned char *sigbuf;

long keyresource = -1;

char * data;

int data_len;

EVP_MD_CTX md_ctx;

zval *method = NULL;

long signature_algo = OPENSSL_ALGO_SHA1;

const EVP_MD *mdtype;

if (zend_parse_parameters(ZEND_NUM_ARGS() TSRMLS_CC, "szZ|z", &data, &data_len, &signature, &key, &method) == FAILURE) {

return;

}

pkey = php_openssl_evp_from_zval(key, 0, "", 0, &keyresource TSRMLS_CC);

if (pkey == NULL) {

php_error_docref(NULL TSRMLS_CC, E_WARNING, "supplied key param cannot be coerced into a private key");

RETURN_FALSE;

}

if (method == NULL || Z_TYPE_P(method) == IS_LONG) {

if (method != NULL) {

signature_algo = Z_LVAL_P(method);

}

mdtype = php_openssl_get_evp_md_from_algo(signature_algo);

} else if (Z_TYPE_P(method) == IS_STRING) {

mdtype = EVP_get_digestbyname(Z_STRVAL_P(method));

} else {

php_error_docref(NULL TSRMLS_CC, E_WARNING, "Unknown signature algorithm.");

RETURN_FALSE;

}

if (!mdtype) {

php_error_docref(NULL TSRMLS_CC, E_WARNING, "Unknown signature algorithm.");

RETURN_FALSE;

}

siglen = EVP_PKEY_size(pkey);

sigbuf = emalloc(siglen + 1);

EVP_SignInit(&md_ctx, mdtype);

EVP_SignUpdate(&md_ctx, data, data_len);

if (EVP_SignFinal (&md_ctx, sigbuf,(unsigned int *)&siglen, pkey)) {

zval_dtor(signature);

sigbuf[siglen] = '\0';

ZVAL_STRINGL(signature, (char *)sigbuf, siglen, 0);

RETVAL_TRUE;

} else {

efree(sigbuf);

RETVAL_FALSE;

}

EVP_MD_CTX_cleanup(&md_ctx);

if (keyresource == -1) {

EVP_PKEY_free(pkey);

}

}

这个是函数的源码,C写的。源码可以在php官网下载一个php版本,解压打开里面的ext/openssl.c搜上面代码即可。